seguranca_preventiva.pdf

Transcript of seguranca_preventiva.pdf

-

Marcus Leal Dantas

Auditor fiscal e Oficial da reserva da Polcia Militar de Pernambuco,

possui trabalhos publicados e realizados nas reas de segurana

pblica, privada, porturia, da informao e de gesto de riscos.

contador, graduado pela UFPE, e ps-graduado em planejamento e

gesto organizacional pela FCAPE, e em Direito Tributrio pela UFPE.

Participou de cursos, no exterior, com especialistas da SWAT/USA.

E-mail: [email protected]

-

D192 Dantas, Marcus Leal.

Segurana preventiva: conduta inteligente do cidado/

Marcus Leal Dantas. Recife: Nossa Livraria, 2003.

179p.

ISBN 85-88144-19-0.

1. Preveno de crime Participao do cidado. I. Ttulo.

copyrightMarcus Dantas - Direitos Reservados ao Autor

-

Aos meus pais, Raimundo e Mrcia, pela valorosa lio

de vida, que muito me til na busca de meus ideais.

minha esposa Eva e aos meus filhos Gabriela, Luiza

e Marcus, como exemplo concreto de que os sonhos

podem ser realizados.

-

AGRADECIMENTOS Agradeo a todos aqueles que, de uma forma ou outra,

contriburam para a elaborao deste livro, e em

especial s Doutoras Olga Maria Lira Cavalcante e Ruth

Bonow Theil, pela valorosa contribuio nas pesquisas

realizadas.

-

HOMENAGEM

A ISAN CHAVES DO NASCIMENTO (In memoriam),

pelos seus valores, ideais e pela grande amizade

construda ao longo dos anos que passamos na

Academia de Polcia Militar.

-

APRESENTAO

O presente trabalho versa sobre tema de especial interesse nos dias

atuais, principalmente por conta da violncia e, conseqente, incremento da

criminalidade.

Prope o autor, atravs de linguagem objetiva, levar ao leitor no

iniciado em estudos de Segurana e Justia informes a respeito do modus

operandi de autores de ilcitos penais, os correspondentes tipos dos ilcitos

mais comuns, o desinteresse do cidado em procurar as instituies

pblicas para resoluo dos problemas, o assdio de instituies privadas

que se comprometem a vender segurana, a propaganda incessante de

novas tecnologias de segurana e os efeitos psicolgicos na pessoa da

vtima da violncia e da fraude e dos seus familiares.

No meio a todos os problemas citados, alm da crise das instituies

pblicas encarregadas da Segurana e Justia que, hodiernamente, repensa

a forma do seu atuar, encontra-se o cidado, a principal vtima dos crimes

contra a pessoa e contra o patrimnio.

O livro sugere ao leitor o comportamento que o leigo deve adotar

diante das dificuldades precitadas, no s atitudes preventivas, quanto

criminalidade violenta e fraudulenta, mas tambm de precauo, vista de

novas formas de segurana propostas.

Sem dvidas, o leitor ter oportunidade de adquirir conhecimentos

teis com a leitura desse trabalho, informaes que o auxiliaro, por certo,

na sua vida diria e das pessoas que lhe esto prximas, minorando a

sensao de insegurana que a todos atinge.

Recife, julho de 2003. Eleonora de Souza Luna Procuradora de Justia do MPPE. Professora Assistente 1, da Faculdade de Direito do Recife-UFPE.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 6

-

SUMRIO

APRESENTAO ............................................................................... 6

INTRODUO................................................................................... 9

1. PROTEO INTELIGENTE DAS INFORMAES ........................... 16

1.1. COMPREENDENDO A PRODUO DO CONHECIMENTO .......... 18

1.2. CICLO DE VIDA DAS INFORMAES ..................................... 22

1.3. DIAGNOSTICANDO AS VULNERABILIDADES......................... 22

1.4. TESTANDO SUA SEGURANA ................................................ 30

1.5. ROUBO DA IDENTIDADE....................................................... 34

1.6. SEGURANA DAS INFORMAES- PADRO INTERNACIONAL: NBR ISO/IEC 17799.................................................................... 45

2. CONDUTAS INTELIGENTES......................................................... 48

2.1. PREVENO QUANTO PESSOA........................................... 48

2.2. PREVENO NA RESIDNCIA ............................................... 56

2.3. PREVENO NO TRABALHO .................................................. 65

2.4. CUIDADOS E PROCEDIMENTOS COM EMPREGADOS.............. 80

2.5. PREVENO NOS CAIXAS ELETRNICOS.............................. 83

2.6. PREVENO NO DESLOCAMENTO ......................................... 86

2.7. PREVENO DIGITAL ........................................................... 96

3. SEQESTRO: COMPREENDENDO O DELITO............................... 113

3.1. SEQESTRO E CRCERE PRIVADO ...................................... 113

3.2. EXTORSO.......................................................................... 114

3.3. EXTORSO MEDIANTE SEQESTRO .................................... 114

3.4. TIPOS DE SEQESTRO........................................................ 119

3.5. TIPOS DE SEQESTRADORES ............................................. 124

3.6. PERFIL DOS SEQESTRADORES.......................................... 131

3.7. FASES DO SEQESTRO ....................................................... 131

3.8. PROCEDIMENTOS DA FAMLIA NUMA SITUAO DE SEQESTRO............................................................................... 152

4. VITIMIZAO .......................................................................... 154

4.1. INTUIO........................................................................... 156

4.2. SINAIS DE NEGAO.......................................................... 157

4.3. SINAIS DE SOBREVIVNCIA............................................... 158

4.4. CONDUTA EM SITUAES ADVERSAS ................................. 162

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 7

-

4.5. CONSEQNCIAS PS-DELITO ........................................... 167

5. CONSIDERAES FINAIS: CRIANDO A CULTURA DA SEGURANA.................................................................................................... 172

REFERNCIAS BIBLIOGRFICAS.................................................. 174

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 8

-

INTRODUO

No Brasil, dados estatsticos indicam que no perodo compreendido

entre 1999 e 2001, nas capitais dos Estados e no Distrito Federal,

ocorreram mais de 41.000 homicdios, 820.965 roubos, excluindo-se os

roubos de veculos e roubos seguidos de morte, 266.670 roubos e 317.501

furtos de veculos, e um aumento de 166% no total de casos de extorso

mediante seqestro (Brasil, 2002).

Esses dados no correspondem totalidade dos delitos ocorridos,

pois as pesquisas de vitimizao apontam que apenas um tero dos delitos

so notificados polcia pelas vtimas, o que eleva ainda mais os nmeros

oficiais sobre a violncia (Kanh, 2002).

No Estado de So Paulo, foram registrados 1.243.732 delitos

envolvendo veculos, entre 1999 e 2002, e mais de 1 milho de delitos

contra o patrimnio no ano de 2002. Os casos de seqestros representaram

um crescimento de 387% em 2001, em relao ano anterior (So Paulo,

2003).

A taxa de encarceramento cresceu quase 50% em sete anos,

transformando a priso numa forma de controle social cara e ineficaz (Melo,

2002).

O cenrio da violncia que se delineia no pas resulta, em parte, de

uma malha social que salienta as desigualdades, tendo a concentrao de

renda como um dos seus maiores problemas, pois 52,9% da populao com

mais de dez anos de idade e com rendimento de trabalho ganha at dois

salrios mnimos. Nos municpios mais ricos, o valor do rendimento

aumenta, mas aumenta tambm a concentrao de renda. A situao piora

ainda mais nas pequenas cidades, onde esse rendimento varia de 160 a 210

reais (Gis, 2002).

Nessa vertente o Instituto Brasileiro de Geografia e Estatstica

(IBGE) divulgou que das 46.306.278 famlias residentes em domiclios

particulares permanentes, 5,4% no possuem rendimentos, 43,5% ganham

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 9

-

at um salrio mnimo. Dessas, 46,21% ganham at meio salrio mnimo

(IBGE, 2002).

Essas desigualdades contribuem para a formao de verdadeiros

bolses de pobreza, onde a excluso social favorece o desenvolvimento da

criminalidade. Nesse sentido verifica-se que: dos 21 milhes de jovens

brasileiros com idade de 12 a 17 anos, 8 milhes (38%) vivem em rea de

risco. 3 milhes deles no esto na escola. Apenas 2 milhes, que esto na

faixa etria de 10 a 14 anos, estudam e trabalham. 3,2 milhes, com idade

entre 15 e 17 anos, somente trabalham (Dimenstein, 2002).

O Mapa do Analfabetismo no Brasil informa que, na populao de 15

anos ou mais, existem mais de 16 milhes de analfabetos,1 e que so mais

de 30 milhes de analfabetos funcionais (Brasil, 2003).2 Esses dados, alm

de mostrarem que parte dos jovens no freqenta a escola, ficando na

ociosidade, se refletem na perspectiva de se conseguir um bom emprego,

restando-lhe a informalidade e o convite para atividades criminosas.

Analfabetismo, concentrao de renda, desemprego e reas de risco

so ingredientes para um ambiente frtil criminalidade. nesse contexto

que jovens sem esperana, por serem excludos socialmente, so aliciados e

recrutados pela via criminal, que se apresenta como sendo o nico caminho

para satisfazer as suas necessidades bsicas, sendo valorizados e

reconhecidos entre seus pares, na atividade degradante que o crime.

Da resulta o grande envolvimento de jovens no trfico de drogas e

de armas, o que, segundo Soares (2000), constitui a mais perigosa e

destrutiva dinmica criminal ao provocar um assustador nmero de mortes,

desorganizar a vida associativa e poltica das comunidades, e impor um

regime desptico s favelas e bairros populares.

No fossem apenas essas conseqncias, o trfico estigmatiza a

pobreza e os pobres, promove imagens negativas das comunidades, favelas

e bairros populares, que passam a ser vistos como fontes do mal (Soares,

1 O IBGE considera alfabetizada a pessoa capaz de ler e escrever pelo menos um bilhete simples, no idioma que conhece. 2 Todas as pessoas com menos de quatro sries de estudos concludas.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 10

-

2000). Nesses locais, onde o trfico permeia, a democracia no existe, e o

cidado no respeitado: a Lei a arma e o Poder matar.

Com certeza, esse tipo de atividade criminosa destri os valores da

famlia e da sociedade, e corrompe os poderes do Estado ao penetrar na

sociedade e financiar mais e mais atividades criminosas, na busca de

patrocinar o vcio, fcil de adquirir e difcil de deixar.

Como foi observado, se por um lado as desigualdades sociais

aliceram as bases para a sustentao, crescimento e afirmao da

criminalidade, por outro lado, o Estado, por meio dos organismos

encarregados de enfrentar esse problema, no demonstra estar preparado,

uma vez que anos de ausncia de investimentos em pesquisa, tecnologia e

recursos humanos nos rgos integrantes do sistema de segurana pblica,

principalmente nas polcias civil e militar, dentre outros fatores, causaram o

desmonte desses rgos, abalando a sua credibilidade como instituies

encarregadas de manter a ordem pblica e combater criminosos cada vez

mais habilidosos, audazes e organizados.

Os fatos descritos acima fazem parte da amostra de um conjunto de

fatores que influenciam e integram o problema da segurana no Brasil, no

qual o assustador e desenfreado crescimento da violncia abala a sensao

de segurana e produz na sociedade um sentimento de ser refm da

violncia e de impotncia frente ao problema.

Todos esses fatores apontam para a necessidade de uma mudana

urgente, com aes de curto, mdio e longo prazos, por parte do Estado e

de todos os setores da sociedade.

Como se pode deduzir, esse um problema muito complexo, e,

nesse cenrio, encontra-se o principal cliente dos servios de segurana

pblica e privada, o Cidado.

Cidado que possui como garantia constitucional o direito vida,

liberdade, igualdade, segurana e propriedade (Brasil, 2002:20),

direitos que so agredidos diariamente pelos diversos casos de violncia

praticados contra pessoas e instituies.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 11

-

Com a necessidade de compartilhar esforos para melhorar esse

cenrio, o cidado no pode ficar de braos cruzados. Ele deve sair da

condio de espectador para ser o principal elemento dessa mudana, com

atitudes pautadas em critrios e cautelas, para no vir a aumentar os

ndices de criminalidade, seja como vtima ou como autor, agravando ainda

mais o enorme problema da segurana.

Qual a melhor conduta do cidado para enfrentar o problema

da segurana no Brasil?

As condutas mais eficientes do cidado para melhorar esse cenrio

devem ser focadas na preveno, pois a diminuio dos delitos no depende

apenas da ao do Estado, mas requer, tambm, dentre outros fatores,

medidas de preveno por parte da sociedade.

E por defender essa filosofia de ao, com foco na segurana

preventiva do cidado, objetivando demonstrar a necessidade de condutas

inteligentes, como a maneira eficiente de mudana comportamental, para

enfrentar o problema da segurana no Brasil, que escrevemos o livro

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO.

Este livro est dividido em 5 captulos.

O primeiro captulo est dedicado proteo inteligente das

informaes. Nele abordam-se conceitos bsicos da atividade de

inteligncia, a compreenso da produo do conhecimento e o ciclo de vida

das informaes.

apresentada uma metodologia para a realizao do diagnstico das

vulnerabilidades das informaes, com o objetivo de identificar medidas

eficientes de proteo das informaes com base no diagnstico elaborado

pelo prprio cidado.

O segundo captulo traz uma reflexo sobre a necessidade de adoo

de condutas preventivas para o cotidiano do cidado, as quais so

denominadas de condutas inteligentes. Nesse captulo, d-se nfase aos

principais pontos da preveno. Fala-se da preveno quanto pessoa, na

residncia, no trabalho, no deslocamento, dos procedimentos com

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 12

-

empregados e nos caixas eletrnicos. A internet e seus benefcios so

assuntos esclarecidos para demonstrar a necessidade da preveno digital.

No foram esgotadas as condutas necessrias para cada local, nem

o propsito do captulo. Nele a mensagem de reflexo sobre a

necessidade de medidas inteligentes. Ao longo desse captulo, so

esclarecidos e propostos procedimentos. Contudo, o que mais se objetiva

questionar certas condutas e trazer para o leitor a filosofia preventiva, como

forma eficiente de ao para se evitarem delitos.

O terceiro captulo dedicado compreenso do crime de extorso

mediante seqestro, crime que, pelos seus aspectos de crueldade, tanto

aterroriza o homem. A anlise desse crime feita focando as fases do

seqestro, seus tipos e os tipos de seqestradores. Finaliza-se esse captulo

com orientaes sobre como a famlia deve proceder numa situao de

seqestro.

Todo o captulo desmistifica esse delito, tornando o cidado mais

esclarecido para identificar os pontos-chaves para uma negociao bem

conduzida e, at certo ponto, preparado para enfrentar uma situao

degradante, como a de um cativeiro.

O quarto captulo dedica-se vitimizao. Debater quais as condutas

que se devem adotar no momento da ao delituosa, com nfase no modus

operandi do marginal, e trazer para a reflexo temas como a intuio e

indicaes de perigo so os principais objetivos do captulo.

A reflexo sobre tais condutas est baseada no delito que mais afeta

o cidado, que o roubo de veculos, residncia e a estabelecimentos

comerciais. feita uma descrio da ao marginal, desde o incio da ao

at a fuga do marginal, seguindo uma seqncia at certo ponto lgica.

apresentado, tambm, o resultado de uma pesquisa realizada com mdicos

psiquiatras que tiveram como clientes vtimas de roubo mo armada e

seqestro, demonstrando a necessidade de acompanhamento mdico para

as vtimas de delitos em geral.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 13

-

As consideraes finais salientam a necessidade da criao da

cultura da segurana, como a maneira eficiente de mudana

comportamental na segurana do cidado.

As citaes encontradas no livro resultam de pesquisas realizadas,

as quais foram cuidadosamente selecionadas para ilustrar e mostrar que

casos ocorrem no mundo real e virtual, para que sejam memorizadas, que o

leitor possa identificar fatos semelhantes no seu dia-a-dia e, assim, poder

evitar um delito mudando sua conduta.

Os dados estatsticos apresentados no livro no objetivam levantar o

questionamento sobre onde mais ou menos violento, pois no houve a

inteno de assustar e at colocar temor no leitor. Esses dados foram

coletados de rgos oficiais. No foi feita uma anlise sobre a relao 100

mil habitantes, at porque, no nosso entendimento, irrelevante para a

percepo do cidado. importante sim, mas para os rgos de segurana

pblica poderem avaliar seu desempenho e estabelecerem polticas de

segurana. Contudo, para o cidado ser alertado quanto necessidade de

condutas preventivas, faz-se necessrio mostrar dados absolutos.

Infelizmente, no se pode contar com a fidelidade desses dados, pois

muitos esto desatualizados pelos prprios rgos encarregados de sua

publicao, e at por questes outras, defendidas pelo entendimento de que

divulgar o real assustar a populao.

lamentvel que essa corrente de pensamento ainda exista nos

tempos atuais, deixando transparecer que dados sobre a criminalidade no

so tratados com mais profissionalismo, parecendo ser intencional no

divulg-los, em vez de torn-los pblicos, para que pesquisadores e at a

populao saibam como est a sua localidade no tocante segurana

pblica.

Por todo o perodo que durou esta pesquisa, parabenizo o Estado de

So Paulo pela maneira como trata a questo dos ndices de criminalidade.

Esses dados esto divulgados na internet e so atualizados trimestralmente,

deixando transparecer profissionalismo. Alis, essa deveria ser a forma-

padro de divulgao de ndices estatsticos sobre a criminalidade no pas.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 14

-

Espero que ao longo de toda a leitura o cidado possa agregar

conhecimentos, possibilitando-lhe maior confiana nas suas aes, elevando

sua auto-estima, tornando-se mais prevenido e menos vulnervel a uma

ao delituosa.

Espero com esta obra contribuir para a escassa literatura da

segurana focada no cidado.

Ao leitor, uma agradabilssima leitura.

MARCUS LEAL DANTAS

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 15

-

1. PROTEO INTELIGENTE DAS INFORMAES

Desde a nossa concepo, dados obtidos por exames mdicos j

identificam o sexo e outras caractersticas nossas. Ao nascermos, j na

maternidade, somos identificados, tambm, por sinais e feies faciais, os

quais so comparados com os dos nossos pais. Posteriormente, somos

registrados e identificados pela certido de nascimento, na qual consta

nossa filiao e data de nascimento, dados que levaremos por toda a nossa

vida.

Dados como DNA, tipo sangneo, altura, cor dos olhos, arcada

dentria, carteira de identidade, carteira de motorista, CPF, profisso, grau

de instruo, conta bancria, patrimnio, dentre tantos outros, constituem

nossas informaes pessoais.

A informao pode existir sob variadas formas. Para que ela seja

utilizada, deve possuir: integridade, confidencialidade e disponibilidade. A

integridade diz respeito veracidade dos dados, a confidencialidade permite

que s as pessoas autorizadas tenham acesso aos dados, e a

disponibilidade garante que os dados sempre estejam prontos para ser

utilizados.

A atividade que trabalha com as informaes denominada de

inteligncia. Ela est dividida em aes de inteligncia e aes de contra-

inteligncia. A primeira est relacionada com a produo do conhecimento,

e a segunda est relacionada proteo do conhecimento. Essas aes

fazem parte do modelo predominante de atividades de inteligncia,

desenvolvidas, principalmente, nos rgos governamentais.

Nesse modelo, a contra-inteligncia, que responsvel pela

proteo do conhecimento, realizada pela segurana orgnica,3 que

engloba a segurana do pessoal, da documentao, do material, das

comunicaes, da informtica e das reas e instalaes, com foco na

preveno, e pela segurana ativa, que tem por objetivo detectar,

3 Maiores detalhes sobre a segurana orgnica no item sobre preveno no trabalho.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 16

-

identificar, avaliar e neutralizar, constituindo a contra-espionagem, o

contraterrorismo, a contrapropaganda e a desinformao.

Com o desenvolvimento dos servios de inteligncia, surgiu a

Inteligncia Competitiva, utilizada para a tomada de decises, otimizando

as potencialidades e identificando os riscos corporativos, agindo com

antecipao a eventos futuros e protegendo o conhecimento produzido.

Hoje, esse conceito moderno utilizado pelas corporaes, no seu

cotidiano, face s exigncias do mercado globalizado, onde a

competitividade acirrada e vital para muitas corporaes, pois quem no

tem Inteligncia Competitiva dificilmente sobreviver com sucesso nos dias

atuais.

Contudo, a distoro e o mau emprego desse conceito moderno de

inteligncia, por pessoas e instituies, proporciona ataques dirios

privacidade do homem, constituindo uma ameaa s suas informaes, pois

cada vez mais o homem vtima de pessoas bisbilhotando seus hbitos,

suas preferncias, seu patrimnio, na busca de mensur-lo pelo que possui,

sem uma postura tica e, principalmente, desrespeitando os valores

individuais do cidado.

A tecnologia trouxe grandes benefcios para a vida moderna. Os

avanos da medicina, das comunicaes, da indstria, dos transportes, da

cincia, dentre outros, refletem esses benefcios. Quantas pessoas, hoje,

foram curadas pela medicina, em decorrncia dessa evoluo tecnolgica e

do acesso s informaes? Quantas catstrofes foram previstas devido

utilizao da tecnologia na previso do tempo? Quantos bens e empregos

foram gerados pela revoluo industrial? Quantos benefcios foram possveis

por causa da cincia?

Essa evoluo mostra a importncia das informaes para o

desenvolvimento da humanidade. Porm, ao mesmo tempo em que a

evoluo tecnolgica proporciona maior acesso s informaes e aumenta a

capacidade de armazenamento de dados, colabora para uma maior

exposio desses dados, com acessos indevidos, por pessoas e instituies,

que sequer so conhecidas, comprometendo a confidencialidade,

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 17

-

integralidade e disponibilidade das informaes, apontando para a proteo

das informaes.

A proteo inteligente das informaes, para o cidado, deve ser

entendida como os procedimentos que devem ser adotados pela prpria

pessoa, no seu dia-a-dia, com o objetivo de eliminar a fuga das informaes

e dificultar a eficincia das atividades de coleta de informaes,

principalmente dos marginais, salvaguard-las e proteg-las contra

quaisquer eventualidades, garantindo a integridade, a confidencialidade e a

disponibilidade das informaes.

Para que seja possvel uma proteo eficiente, necessrio

compreender a produo do conhecimento e saber qual o ciclo de vida das

informaes, para se poder identificar onde e quando podero ocorrer

vulnerabilidades, proporcionando a adoo preventiva de medidas de

proteo das informaes.

1.1. COMPREENDENDO A PRODUO DO CONHECIMENTO

O conhecimento resulta de todo um processo de acompanhamento,

avaliao e interpretao de dados. Esses dados podem ser pessoais,

institucionais, polticos, econmicos, cientficos, geogrficos.

As fontes desses dados constituem a origem. Elas podem ser

documentos, pessoas, instituies, equipamentos, ou seja, todo e qualquer

local onde so obtidos os dados para a produo do conhecimento.

As fontes humanas so aquelas em que os dados so obtidos a

partir das atividades desenvolvidas por pessoas: no ambiente de trabalho,

na famlia, no comrcio, nas ruas, nas praas. Podem ser desde um simples

observador estranho, ou um integrante da famlia, ou um amigo prximo,

como a prpria pessoa.

A interceptao e monitorao de sinais de comunicao so outras

fontes importantes, sendo o telefone e os dados dos computadores os mais

comuns. Os dados obtidos por equipamentos fotogrficos constituem outra

fonte importante.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 18

-

De todas as fontes, a que considerada mais qualitativa a

humana, apesar de ser a de menor capacidade de fornecimento de dados.

Apesar disso, o homem ainda o principal elemento responsvel pelo

sucesso da obteno de dados por parte de estranhos, uma vez que ele

prprio fornece a informao espontaneamente, e quando submetido a

tcnicas de obteno de dados, fornece-as com considervel qualidade.

Como exemplo dessa facilidade apresentamos o texto abaixo, onde

a linda mineirinha obteve informaes importantes para o seqestro do

Embaixador dos Estados Unidos:

O levantamento da rotina do embaixador andava meio emperrado.

Quem poderia resolver isso, seno Vera Slvia? No incio, ela apenas

anotava os horrios em que o embaixador entrava e saa de casa. Depois,

sofisticou seu trabalho: comeou a passear com um cachorro pela rua So

Clemente, na altura do no 388, at ser alvo de galanteios por parte de um

rapaz que ali estava postado. Apesar de bastante tmida, a belssima moa

parecia mesmo uma crtica de arte deu a ele meio dedo de prosa e

seguiu seu caminho.

No dia seguinte, a cena se repetiu e a conversa se alongou um

pouco mais. Era mineira, recm-chegada; estava pela primeira vez no Rio

de Janeiro. Uma boa cordialidade se estabeleceu entre eles. Que casa mais

bonita, voc quem mora nela? No, esta a casa do embaixador dos

Estados Unidos da Amrica. Eu sou funcionrio do governo norte-

americano, fao parte do esquema de segurana do senhor embaixador. E

voc, j conhece o Corcovado, o Po de Acar? No, ainda no, s de

retrato. Ah, vai conhecer, tem uma vista maravilhosa, o carto-postal

do Rio de Janeiro... Voc tem namorado? No tem? Sua tia no gosta que

voc ande longe? Nem conhece a Urca, Copacabana, Ipanema? As praias

mais bonitas do mundo? No conhece? S quando estiver mais ambientada

e tiver boa companhia que vai conhecer tudinho? Gostaria que eu te

apresentasse a meus colegas e meu chefe?

No tardou muito e a linda mineirinha passou a conhecer at o

chefe da segurana do embaixador, com o qual ficava tambm conversando

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 19

-

na porta. Todos estavam loucos para mostrar-lhe as belezas da Cidade

Maravilhosa, e talvez algo mais (Berqu,1997:49-50).4

FASES DA PRODUO DO CONHECIMENTO

A produo do conhecimento passa pelas seguintes fases:

planejamento, reunio, anlise, interpretao, formalizao e difuso.

O planejamento constitui a fase inicial, pois nela que se decide o

que se quer fazer, como fazer e para que fazer.

A reunio caracteriza-se pela coleta dos dados j disponveis pela

pessoa e pela ao de campo para a obteno de novos dados.

A anlise a fase na qual se avaliam os dados obtidos e se faz a

interligao com os dados de outras fontes.

A interpretao do analista uma operao intelectual, na qual ele

concebe idias, formula juzos de valor sobre um conjunto de dados, que

resulta na produo do conhecimento.

As ltimas fases so a formalizao e difuso do conhecimento

produzido.

Todas as fases so importantes na produo do conhecimento,

porm, se o analista no tiver um bom raciocnio, o conhecimento tornar-

se- fragilizado e o resultado poder no ser aquele desejado.

Aps a produo do conhecimento, ele serve para ser utilizado. Essa

utilizao pode satisfazer as necessidades, como tambm pode gerar novas

necessidades de conhecimento, as quais serviro para orientar uma nova

produo do conhecimento.

4 Relatos de participantes diretos da ao e com dirigentes da Ao Libertadora Nacional (ALN) e do Movimento Revolucionrio 8 de outubro (MR-8), poca, no seqestro do Embaixador dos Estados Unidos, Charles Burke Elbrick, em 04/09/69.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 20

-

Observa-se que a produo um sistema cclico, pois essa nova

orientao pode ser considerada como um feedback para a retroalimentao

do sistema de produo do conhecimento.

A ao marginal precedida de informaes colhidas a respeito da

vtima, que, no mundo das informaes, chamada de alvo. A capacidade

intelectual do marginal para conceber idias, formular juzos e elaborar

raciocnios que vai influenciar no tamanho do prejuzo que ele poder

causar.

O fato de uma pessoa ter um veculo popular tomado por assalto,

em vez de ser tomado o veculo importado, que estava ao lado, deriva da

anlise que o marginal fez a respeito daquela vtima. At certo ponto,

difcil de entender o que leva um bandido a escolher um bem de menor

valor econmico, pois presume-se que ele quer dinheiro, e um bem mais

caro vale mais.

O certo que no h um padro tcnico definido, nem um estudo

realizado sobre a produo do conhecimento numa ao marginal, at

porque de difcil delimitao o campo para tal pesquisa. O normal que as

aes dele so baseadas em informaes de uma pessoa, as quais so

produzidas com base na simples observao, e no decorrentes de um

planejamento prvio mais detalhado.

Essa tese explica o elevado nmero de casos de furto e roubo no

pas. Para checar tal premissa, basta conversar com pessoas vtimas desses

delitos para verificar que o descuido, na maioria das vezes, foi fatal para a

vitimizao.

No entanto existem quadrilhas especializadas, que elaboram aes

mais ousadas, com requintes de detalhamento, semelhantes s tcnicas

especficas da atividade de inteligncia.

Algumas vtimas percebem que a ao marginal no foi planejada,

pois verificam a dvida nos marginais sobre o que fazer e como agir.

Nesses casos, a pessoa deve redobrar os seus cuidados, pois a

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 21

-

inexperincia deles e a falta de informaes sobre o alvo poder aumentar

ainda mais o risco de vida da vtima.

Na verdade o marginal sempre avalia o sucesso de uma investida,

por mais banal que ela seja. Essa avaliao do sucesso baseia-se em

informaes da possvel vtima e do local escolhido para a abordagem e

fuga. justamente esse juzo de valor emitido pelo agente delituoso que

define qual a ao a ser adotada.

Ratifico que o mais comum a produo do conhecimento pela

simples observao, pelo descuido, pela falta de critrios no trato com as

suas informaes, no havendo planejamento e busca detalhada. Da a

grande probabilidade de pessoas mais atentas no serem abordadas por

agentes delinqentes, pois essas percebero o perigo, conseguindo evitar a

investida, e os delinqentes desistiro e partiro para pessoas mais

distradas.

1.2. CICLO DE VIDA DAS INFORMAES

As informaes possuem o seguinte ciclo de vida: manuseio,

armazenamento, transporte e descarte (Smola, 2003:10).

Manuseio: nessa fase ocorre a produo e a manipulao das

informaes.

A produo caracteriza-se pela materializao do conhecimento; e a

manipulao, como o prprio nome j o diz, o ato de manusear nossas

informaes.

Transporte: a fase da conduo de quaisquer meios nos quais

constem nossas informaes.

Armazenamento: o ato de arquivar nossas informaes.

Descarte: o ato de descartar ou inutilizar a informao.

1.3. DIAGNOSTICANDO AS VULNERABILIDADES

A fuga das informaes e a exposio involuntria dos dados

ocorrem em momentos simples do dia-a-dia do cidado. A tecnologia tem

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 22

-

contribudo para o aumento dessas vulnerabilidades. certo que ela torna a

vida mais prtica e as informaes mais acessveis, proporcionando

conforto, economia de tempo e segurana.

Essa aparente segurana no motivo de tranqilidade, pois a

ausncia de uma cultura da segurana das informaes cria um ambiente

vulnervel s informaes, porque os mesmos benefcios que a tecnologia

lhe oferece so tambm utilizados para a prtica de delitos.

Durante todo o ciclo das informaes, deve-se atentar para a sua

vulnerabilidade, identificando os riscos que elas podem sofrer, analisando

quais os dados que necessitam de proteo, quem poder causar danos, e

estar esclarecido de quais as conseqncias que poder ter com a fuga

involuntria e a captura de seus dados.

Vulnerabilidades so fragilidades que podem provocar danos

decorrentes da utilizao de dados em qualquer fase do ciclo de vida das

informaes. As vulnerabilidades podem ser decorrentes de instalaes

fsicas desprotegidas, de desastres naturais, de deficincia e da utilizao

de recursos tecnolgicos, de falhas de software e da conduta humana.

Para a realizao desse diagnstico, apresentada, abaixo, uma

metodologia com o objetivo de que o cidado possa elaborar o seu

diagnstico mais prximo da realidade.

1.3.1. METODOLOGIA

Iniciaremos com a utilizao da noo de SWOT, que a avaliao

dos pontos fortes (Strenghts) e dos pontos fracos (Weaknesses) da

organizao luz das oportunidades (Opportunities) e das ameaas

(Threats) em seu ambiente. Essa tcnica foi introduzida pela Escola de

estratgia do Design, que prope um modelo de formulao de estratgia

que busca atingir uma adequao entre as capacidades internas e as

possibilidades externas (Mintzberg, Ahlstrand e Lampel, 2000).

A adaptao dessa tcnica para a utilizao pessoal dar-se- ao

identificar onde pode haver vulnerabilidade, e em que fases do ciclo de vida

das informaes elas podem ocorrer, como tambm ao identificar as

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 23

-

possveis ameaas dos agentes externos. Com isso a pessoa identifica onde

esto os seus pontos fracos, e o momento mais crtico da ocorrncia da

vulnerabilidade da informao, levando-o a perceber quem poder ser a

grande ameaa s suas informaes.

Esse mtodo d a noo de cenrio das vulnerabilidades ao cidado.

justamente esse cenrio que, depois de analisado, vai produzir uma

fotografia, ou seja, um diagnstico mais prximo da realidade, esclarecendo

e mostrando a necessidade da adoo de medidas preventivas, de acordo

com a capacidade de resposta do cidado.

Identificando onde h vulnerabilidade

O primeiro passo do diagnstico identificar onde poder haver

vulnerabilidade em nossas informaes.

Para isso, devem-se observar os documentos pessoais,

comprovantes de rendimentos e de aplicaes financeiras, cartes de

crdito e de dbito, comprovantes de despesas em geral, utilizao do

telefone, da internet, do e-mail, do e-commerce, e outros, ou seja, no dia-

a-dia, onde poder haver fragilidades em nossos dados.

Identificando quando ocorre a vulnerabilidade

O passo seguinte identificar em quais fases do ciclo das

informaes poder ocorrer alguma situao que possa pr em risco a

integridade, a confidencialidade e a disponibilidade das informaes, ou

seja, quando poder ocorrer uma vulnerabilidade.

certo que nossas informaes, por mais seguras que sejam,

sempre podero ser capturadas. Contudo, o que deve ser verificado se

existe a necessidade de proteo para aqueles dados, e se a captura poder

provocar danos pessoa.

Para esse diagnstico, deve ser dada prioridade ao conhecimento

referente ao cidado. Tal delimitao do campo observatrio objetiva atingir

um resultado mais direto e preciso, evitando o desvio da ateno para

outros aspectos em que ele no poder intervir.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 24

-

Conforme j foi dito, as fases do ciclo de vida das informaes so:

manuseio, transporte, arquivo e descarte. Abaixo so apresentados alguns

exemplos das fases do ciclo de vida das informaes:

Produo:

A emisso de extrato bancrio, o preenchimento de formulrio, a

elaborao de uma senha de acesso internet, o registro de dados pessoais

em agendas e computadores, a utilizao do telefone, etc.

Manipulao:

Acessar contas bancrias, redes de computadores, checar e

fornecer informaes pessoais por telefone, ler documentos reservados e

sigilosos em locais de acesso ao pblico, comentar sobre despesas e bens

na frente de empregados e em locais pblicos, deixar documentos pessoais

ao relento, etc.

Transporte:

Conduzir computadores portteis, agendas, disquetes e documentos

pessoais, enviar cartas pelo correio e mensagens pelo e-mail, etc.

Armazenamento:

Arquivar documentos em bolsas, pastas, gavetas, arquivos com

chave, arquivos magnticos, etc.

Descarte:

Jogar no lixo informaes pessoais, extratos bancrios,

comprovantes de despesas, etc.

Identificando os agentes externos

Agentes externos so considerados todos aqueles que

potencialmente podero capturar informaes. Eles podem ser funcionrios

da casa, prestadores de servio, hackers, marginais e funcionrios de uma

loja de departamentos, por exemplo.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 25

-

Para identificar esses agentes basta responder s seguintes

perguntas: A quem podero interessar essas informaes? Por qu? Para

qu?

O que deve ser observado qual o dano potencial que aquele

agente poder causar.

Avaliando as conseqncias

As conseqncias representam tudo aquilo que poder ocorrer com

a utilizao indevida das informaes. Elas podem ser a clonagem do carto

de crdito, a utilizao da identidade para abertura de firma, a divulgao

de dados confidenciais, o roubo da senha para transaes bancrias.

As conseqncias esto estreitamente ligadas ao agente externo.

Identificando medidas de proteo das informaes

As medidas de proteo devem ser adotadas com base na anlise do

diagnstico elaborado, ou seja, considerando-se o cenrio das

vulnerabilidades das informaes, o que deve ser feito para proteg-las.

Para a definio dessas medidas, devem ser levadas em

considerao a preveno e a capacidade de resposta real e imediata s

possveis ameaas.

Um dos questionamentos para a adoo dessas medidas que a

concepo do cenrio das vulnerabilidades esttico, e as mudanas

ocorrem com o passar do tempo, pois elas no so estticas.

A escola do aprendizado, que tem como filosofia a formao da

estratgia como um processo emergente, parece ser a mais conveniente

para o nosso propsito, pois o aprendizado o processo de mudana de

pensamento e aes, ou seja, a pessoa precisa refletir sobre o seu prprio

comportamento e identificar quais as maneiras de contribuir para a soluo

dos seus problemas, mudando o seu modo de agir.

As aes adotadas com base nessa premissa fundamentam-se na

capacidade para adquirir, criar e explorar o conhecimento.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 26

-

importante que as medidas de proteo sejam adotadas

objetivando a praticidade e a objetividade, pois de nada adianta adotar

certas condutas que jamais sero praticadas no cotidiano. Lembre-se de

que a fuga de suas informaes, seja voluntria ou no, ocorre no seu dia-

a-dia, e, na maioria dos casos, decorre de sua falta de ateno e cuidado

com seus dados pessoais.

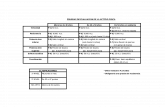

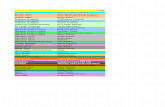

1.3.2. QUADRO DAS VULNERABILIDADES

Todo esse diagnstico pode ser realizado com o auxlio do quadro

abaixo, onde reconhecemos nas colunas os locais provveis de nossas

vulnerabilidades, identificando quais as fases de manipulao das

informaes em que poder ocorrer a vulnerabilidade, classificando-a pela

atribuio arbitrria, distinguindo os agentes externos e as conseqncias

que podem causar, e relacionando, aps a anlise, quais as medidas de

proteo inteligente a serem adotadas para salvaguardar as informaes.

A seguir apresentado um exemplo de utilizao desse quadro:

ONDE H VULNERABI-LIDADE

QUANDO OCORRE A VULNERABILI-DADE

AGENTES EXTERNOS

CONSEQNCIAS MEDIDAS DE PROTEO INTELIGENTE

Dados pessoais

Produo Arquivo Transporte

Curiosos Funcionrios Marginais

Divulgar dados Divulgar conhecimento Furto

Cuidados em geral Arquivo com chave Levar o necessrio

Dados bancrios e financeiros

Manuseio Descarte

Curiosos Funcionrios

Roubo e seqestro Furto e Roubo

Manusear com cuidado e destru-los depois de utilizar

Internet, Home-Banking e e-commerce

Produo Na navegao (Manuseio)

Curiosos, Hackers e Fraudadores

Roubo da identidade Senhas difceis, usar antivrus e firewall, navegar e comprar em sites seguros

E-mail Leitura (Manuseio) Hackers Contaminao por vrus

Usar antivrus antes de ler e no abrir arquivos anexos

Telefone Nas conversas Marginais Levantamento da rotina

Definir condutas

Exemplos de casos de vulnerabilidade:

Os exemplos abaixo5 refletem o dia-a-dia das vulnerabilidades das

informaes de muitas pessoas, que no sabem avaliar suas

5 Adaptados de casos reais.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 27

-

vulnerabilidades e mensurar seus riscos. Todos os exemplos abaixo

apontam para a falta de critrios quanto utilizao das informaes.

Exemplo 1:

Numa famlia com trs filhos, o casal efetua as despesas do

supermercado com 1.000 reais, gasta com educao dos filhos 1.500 reais,

500 reais de plano de sade, e outras despesas, totalizando 6.000 reais por

ms. Esse comentrio feito sem reserva e na frente da funcionria de

confiana da casa, deixando ao relento o extrato bancrio com a

movimentao do perodo e o saldo da poupana, totalizando uns 20.000

reais.

A funcionria que ganha o salrio mnimo de 240 reais e est

satisfeita e contente com o trabalho e com a famlia, v a todos como ricos,

mesmo que no sejam. Aqueles valores que ela escutou, os comprovantes

das contas bancrias que ela coloca no lixo quando limpa a casa, os bons

hbitos daquela famlia, do-lhe a certeza, pela sua observao e

capacidade de deduo, de que seus patres so pessoas bastante ricas.

S que, contente com o trabalho e satisfeita com a situao, e por

ser honesta, ela vive a sua vida, mas no deixa de comentar sobre a

situao de seus patres, achando o mximo trabalhar na casa de pessoas

maravilhosas. A boa vida dos patres sempre o seu assunto preferido, e

nos finais de semana comenta com suas colegas, no pagode, que pessoas

de todos os tipos freqentam.

Na festa, uma pessoa escuta aquela conversa, aproxima-se da

funcionria e tem comeo um relacionamento. A primeira coisa de que ela

fala que trabalha, e a conversa flui naturalmente, com todas as

informaes daquela famlia para um desconhecido.

Exemplo 2:

Uma pessoa recebe, pelo correio, de origem desconhecida, um

cupom para concorrer a sorteios de uma viagem. No cupom, que tem uma

numerao, constam campos para os dados de CPF, RG, renda familiar, e-

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 28

-

mail. Objetivando ganhar um prmio, a pessoa preenche o cupom e

remete-o pelo correio, com o endereo.

Exemplo 3:

Uma pessoa recebe um telefonema e do outro lado da linha algum

se identifica dizendo que faz uma pesquisa, e solicita saber o nome do dono

da casa, endereo, dados pessoais como CPF e identidade, time de futebol

por que torce, quantidade de pessoas na casa. Sem perceber e devido

surpresa da ligao, a pessoa fornece as informaes.

Exemplo 4:

Uma pessoa liga para um estabelecimento comercial, fazendo-se

passar pela empresa encarregada das refeies da equipe de segurana,

solicitando confirmar qual o nmero de seguranas nos turnos e os

respectivos nomes. O funcionrio, inadvertidamente, fornece os dados.

Exemplo 5:

Uma pessoa recebe um e-mail dizendo que do banco onde ela

possui conta, e que, devido ao novo sistema de informtica do banco, as

senhas foram bloqueadas, devendo a pessoa acessar o endereo do site

abaixo e cadastrar nova senha de acesso. A pessoa de imediato acessa o

endereo e faz a alterao de sua senha.

Exemplo 6:

Uma pessoa transporta o seu computador porttil, com todas as

suas informaes pessoais e projetos importantes do trabalho, no banco

traseiro do seu veculo. Ao chegar ao estacionamento, guarda o computador

na mala do veculo, na frente de vrias pessoas, e sai para outros

compromissos.

Agora, com base nos exemplos acima, faa uma comparao com a

sua conduta e realize seu diagnstico, utilizando o quadro das

vulnerabilidades.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 29

-

1.4. TESTANDO SUA SEGURANA

- Al! da Farmcia Boa Sade?

- Sim, quem est falando?

- Aqui da Doces & Almoos Ltda., empresa encarregada das

refeies para os seguranas da rede de farmcias Boa Sade. Esse servio,

agora, est terceirizado com a nossa empresa, e para um melhor

atendimento estamos ligando para confirmar a quantidade de seguranas

da sua farmcia. Quantos seguranas trabalham na farmcia?

- Todos so da mesma empresa, ou tem de outras empresas?

- Eles trabalham o dia todo ou em turnos de 8 horas?

- Qual o horrio em que eles pegam?

- Vocs tambm gostariam de receber nossas refeies? Vamos dar-

lhes uma cortesia. Quantos funcionrios trabalham na loja com voc?

- timo! Vocs vo adorar nossas refeies.

- Como mesmo o seu nome?

- Muito obrigado! A Doces & Almoos agradece sua colaborao. 6

O telefone um excelente meio de obteno de quaisquer dados

sobre uma pessoa ou de uma instituio. Para que os dados de uma pessoa

no sejam fornecidos, importante orientar para que no se forneam

informaes por telefone.

bastante comum recebermos ligaes solicitando a confirmao de

dados pessoais. Normalmente, essas histrias tm como cobertura uma

operadora de carto de crdito, entidades no-governamentais que

gerenciam creches e ajudam comunidades carentes, como tambm

telefnicas.

6 Exemplo de teste realizado pelo autor.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 30

-

1.4.1. ENGENHARIA SOCIAL

Enganar pessoas uma tcnica bastante antiga para as fraudes;

contudo, definida como engenharia social.

O grande objetivo da engenharia social persuadir as pessoas a

revelarem suas informaes, o que geralmente realizado por meio de

telefone, e-mail e at cartas pelo correio.

Na realidade, a engenharia social nada mais do que uma antiga

tcnica de obteno de dados de uma pessoa ou organizao em que,

mediante uma boa histria como cobertura, se consegue ludibriar as

pessoas sem deixar pistas ou desconfianas.

uma tcnica bastante convincente, com uma seqncia at certo

ponto lgica, e dentre os dados solicitados para a confirmao encontram-

se o nome da pessoa, o endereo, o CPF, a identidade. Em alguns casos,

pede-se, tambm, o nmero do celular e o telefone do trabalho.

No caso das operadoras de carto de crdito, h casos de pedir at

a senha do carto e a pessoa fornec-la. S aps o fornecimento que a

pessoa se situa na realidade. No porque ela seja desligada, mas a

tcnica de obteno de dados por telefone no d tempo para refletir a

respeito da necessidade de fornecer tais informaes, principalmente se no

tiver orientao para saber proceder em situaes dessa natureza.

Realize o seguinte teste:

Elabore uma histria de cobertura bem simples, pea a um amigo

que telefone para a sua residncia, e analise como est a segurana de

suas informaes.

Uma histria bastante simples que costumo utilizar para verificar a

segurana a seguinte:

Boa tarde! Aqui da (nome de um estabelecimento conhecido) e

estamos realizando uma pesquisa para saber da qualidade dos nossos

servios. Qual o nome do dono da casa? Ele trabalha? Que bom (repete a

profisso enaltecendo a funo). Qual o fone do trabalho? E o celular, pode

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 31

-

fornecer, por favor? Qual o time por que ele torce? A que horas ele chega

em casa? Ele tem filhos? Quantos? Voc est sozinha em casa, agora? Muito

obrigado!

Observe que a histria bem simples, e as perguntas no do

tempo para que a pessoa reflita sobre o porqu daquelas informaes. O

que tem a ver pesquisa de qualidade com o time pelo qual torce? Nada. Mas

essa pergunta quando se est testando a segurana, importante, porque

foge ao contexto da histria. Se a pessoa estiver atenta, perceber e

deixar de colaborar com o fornecimento dos dados.

Para se testar uma segurana no importa a histria, mas sim como

o outro lado se comporta. Pessoas costumam falar com estranhos ao

telefone, e at se justificam. Se no conhecer uma pessoa, para que manter

o dilogo? A principal indagao a ser feita qual o motivo da solicitao

daqueles dados.

Recomendamos abaixo alguns procedimentos ao telefone:

O telefone toca: Ligou para onde? Se no responder, insista.

No este nmero. Ligou errado.

da casa de fulano de tal? No.

De quem ? No de fulano de tal.

Pode informar de quem ? No. Boa tarde! E desliga o telefone.

Quero falar com sua filha?

Que filha?

Ligou para onde?

Ligou errado! E desliga o fone.

Nas ligaes a cobrar, aps a identificao, no atender se no

conhecer, ou: Ligou para onde? Ligou errado.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 32

-

Se algum liga e se identifica como sendo de uma operadora de

carto de crdito querendo confirmar dados sobre uma compra, quem

atender no dar informaes, mas anotar o recado e informar que far

contato posteriormente.

Se ligarem perguntando se da casa de fulano de tal, a pessoa que

atender dever responder que no , apenas isso, e no informar de quem

a casa.

Se ligarem dizendo que de uma casa de lanches ou restaurante,

informando que a responsvel por fornecer alimentao para os

seguranas, querendo confirmar para quantas pessoas ser o pedido, a

resposta dever ser: perguntar o nmero do telefone e que posteriormente

informar. Essa pode ser uma ttica para descobrir se h e qual o efetivo de

seguranas.

Se ligarem dizendo que de uma empresa ou grupo de consrcio e

que o senhor poder adquirir um apartamento, uma casa na praia, uma

fazenda, um carro importado ou um computador, e ao final perguntar quais

desses bens o senhor ainda no possui, a resposta dever ser: Muito

obrigado pela sua ligao, mas no me interessa. E desliga o telefone.

Qualquer ligao estranha, mesmo que parea um simples trote,

dever ser anotada com hora e assunto, e passada segurana, ou ao dono

da casa.

No se identifique, mas espere que a pessoa que est ligando o

faa.

Oriente os empregados a no informarem por telefone o nome dos

patres, limitando-se a anotar o nome e o nmero de quem ligou,

comunicando que passaro o recado.

Recomenda-se a utilizao de BINA, para que possam ser

identificados os nmeros de quem telefonou.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 33

-

Em qualquer ligao informando sobre acidentes ou morte, verificar

de imediato, por telefone, para que no seja uma artimanha com o objetivo

de abal-lo emocionalmente e captur-lo.

1.4.2. BUSCA NO LIXO

O lixo ainda uma grande fonte de dados para a produo do

conhecimento. Nele despejamos tudo aquilo que para ns no mais serve,

como rascunhos, extratos bancrios, documentos pessoais, carbono do

carto de crdito, disquetes, etc.

Observa-se que h pessoas que vivem de realizar buscas no lixo

com o objetivo de descobrir informaes sobre empresas e pessoas.

Faa o seguinte teste:

Verifique, ao final do expediente, o que voc colocou no lixo prximo

ao seu bir. Faa o mesmo teste com o lixo de sua casa.

Anualmente, pessoas fazem limpeza nos papis e documentos

velhos da famlia, depositando-os em sacos plsticos de lixo e colocando-os

no depsito do condomnio ou na frente da casa.

Normalmente, carbonos de cartes de crdito so rasgados e

jogados ao lixo. O problema que vrias pessoas rasgam e pedem para que

o garom ou atendente jogue no lixo. Mesmo que ele jogasse, seria muito

fcil reconstituir aquela via carbonada, uma vez que as partes esto todas

ali.

Por acaso voc possui picotador de papel no trabalho ou na

residncia? uma boa prtica utilizar essas mquinas para picotar papis

antes de jog-los no lixo.

1.5. ROUBO DA IDENTIDADE

O roubo da identidade uma fraude em que informaes e

documentos de uma determinada pessoa so utilizados para se passar por

ela e cometer delitos. Constitui, atualmente, uma das fraudes que mais

preocupam as autoridades no mundo.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 34

-

Essa fraude tem a tecnologia como seu grande facilitador, e o

ambiente virtual como local ideal, onde pessoas e quadrilhas especializadas

manipulam facilmente dados e imagens, produzindo cpias falsas de

altssima qualidade, causando s vtimas danos sua imagem e reputao,

alm de ser bastante difcil de ser resolvida.

Este tipo de fraude, que est crescendo bastante e ignorada por

muitos, caracteriza-se por utilizar informaes pessoais, tais como CPF, RG,

nmero do carto de crdito e cpias xrox dos referidos documentos.

O avano tecnolgico dos computadores e de alguns programas tem

desempenhado um papel importante na evoluo dessa fraude, por tornar

qualquer pessoa um perito em fraudes. Dentre os programas preferidos,

encontram-se os utilizados por artistas grficos, que possibilitam aos

fraudadores cpias de excelente qualidade.

A internet tem facilitado, tambm, o crescimento dessa fraude. Por

exemplo, comum recebermos e-mail oferecendo algum tipo de vantagem

ou prmio, e, para isso, solicita o preenchimento de um cadastro, que

contm, entre outros campos, CPF, Identidade, endereos e filiao. O mais

surpreendente que, apesar de a mdia divulgar notcias de fraudes por

meios eletrnicos, o usurio, visando s vantagens oferecidas, fornece as

informaes, ignorando o perigo. O questionamento que as pessoas devem

fazer se aquelas informaes so necessrias para o que est sendo

oferecido.

A utilizao de uma identidade roubada aumenta as possibilidades

de sucesso nos crimes financeiros, pois proporciona um anonimato para o

agente delituoso. A perda do dinheiro ou da propriedade para as vtimas

dessa fraude so danos difceis de ser reparados para a dignidade, a

imagem e o bom nome do cidado.

Segundo o FBI (Lormel, 2002), esse tipo de delito tem obtido

sucesso nos crimes financeiros e utilizado, tambm, para viabilizar o

crime organizado e grupos terroristas. Afirma ainda que foi identificada uma

clula terrorista do grupo Al-Qaeda na Espanha, a qual roubava cartes de

crdito em planos de vendas fictcias.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 35

-

Outra fragilidade identificada decorre da rapidez com que algumas

operadoras de crdito oferecem seus servios, pois no checam com maior

preciso as informaes dos clientes, seja nas compras seja na concesso

do carto de crdito em poucos minutos. Essa estratgia de marketing,

comum nas grandes lojas de departamentos, atrai muitos clientes e forma

um ambiente propcio fraude.

Muitas identidades so roubadas por pessoas prximas da vtima,

tais como empregados, amigos e colegas de trabalho.

H quadrilhas que so especializadas em interceptar documentos e

cartes de crdito para fazer compras pela internet. Recentemente, ao ser

presa uma quadrilha, foi descoberta uma mquina xrox que era utilizada

para tirar cpias extras de documentos de clientes, como CPF e RG, para

fazer cadastros num site de compras na internet. A ousadia foi tamanha que

as informaes usadas no eram apenas de desconhecidos, pois um dos

marginais chegou a fazer compras com o nmero do carto de crdito do

prprio chefe.

Vasculhar lixo uma tima ttica para obter dados pessoais, pois a

maioria das pessoas joga no lixo extrato bancrio e outros papis que

contm dados pessoais, que podem ser utilizados para fraudar documentos

pessoais, roubando a identidade.

O roubo da identidade pode permitir que ela seja usada com

diferentes finalidades, tais como: fraude com carto de crdito, fraude

bancria, fraude telefnica, fraude de correspondncia, lavagem de

dinheiro, crimes com computadores e outros delitos. Seu uso limitado pela

inteligncia do agente delituoso.

1.5.1. FRAUDE DE CARTO DE CRDITO

O homem que chegou naquela noite ao estacionamento de uma

loja de bebidas em Vancouver, Colmbia Britnica, nunca fora Harrods.

Nem jamais estivera em Londres. Na verdade a Gr-Bretanha era a coisa

mais longe de sua mente quando ele saiu do carro, trancou a porta entrou

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 36

-

na loja- sinetas tocaram para anunciar sua entrada- e pensou na sorte que

tivera de sua esposa ligar para lembr-lo do vinho.

O atendente vietnamita atrs do balco cumprimentou-o. O sujeito

respondeu com um movimento de cabea e espiou em volta. O lugar estava

repleto de garrafas de todos os formatos e tamanhos, com grandes cartazes

anunciando que algumas delas estavam em promoo... As seis garrafas

que escolheu custaram-lhe 78 dlares e alguns trocados.

... O cliente pegou seu carto de crdito e o colocou sobre o

balco... O balconista passou o carto pela leitora sob o balco... Quando o

pequeno recibo saiu da mquina, ele o assinou, pegou sua via, pegou o

vinho, disse boa-noite e foi para casa para seu jantar.

Bem antes da sobremesa, o nmero de seu carto de crdito,

juntamente com a informao codificada da tarja magntica no verso do

carto fora enviado por e-mail para Hong Kong. L, uma infinidade de

dados de tarja magntica de diversas centenas de outros cartes - colhidos

mais ou menos do mesmo modo em toda costa oeste do Canad e nos

Estados Unidos - foi reunida e enviada por e-mail para a Malsia.

No prazo de 24 horas, um carto de crdito novinho em folha

emitido no nome do homem de Vancouver era juntado a 199 outros e

preparado para ser entregue a um cliente na Itlia.

Um pacote novo de cigarros foi aberto cuidadosamente, da mesma

forma que cada um dos maos. Retiraram-se os cigarros e colocaram-se os

cartes dentro dos maos. Estes foram ento selados de novo, para dar a

impresso de que nunca foram abertos, e colocados no pacote, que tambm

foi selado. No Aeroporto Internacional de Subang, em Kuala Lumpur, o

mensageiro que levaria os cartes para fora do pas comprou uma garrafa

de usque e colocou os cigarros na mesma sacola da Free Shop. No dia

seguinte, ele passou direto pela Alfndega italiana - ningum se preocupou

com artigos Free Shop - e entregou o pacote de cigarros especialmente

preparado para um cavalheiro em Milo.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 37

-

Vinte e cinco cartes, incluindo o que aparentemente pertencia ao

homem do Canad, j tinham sido vendidos a um russo em Praga. Trs dias

depois da entrega, um dos homens da equipe despachada para Londres

pelo russo de Praga entrou na Harrods e usou praticamente todo o limite de

vinte mil dlares do carto canadense (Robinson, 2001:20-22).

Diariamente, tomamos conhecimento de casos de pessoas

fraudadas com o carto de crdito em compras pela WEB. A Visa

internacional descobriu que somente 5% dos consumidores confiam nas

transaes on-line com carto de crdito. Segundo pesquisas, 5,2% das

pessoas que fizeram transaes on-line j sofreram algum tipo de fraude

com carto de crdito (Fortes, 2002).

Estima-se que as fraudes com o carto de crdito causam prejuzos

de milhes de reais por ano. um tipo de fraude que a maioria das

instituies financeiras abafa para preservar sua imagem institucional.

As vtimas so, geralmente, surpreendidas com as faturas, e por

intermdio dos bancos ou das administradoras de cartes, ao receberem

ligaes para confirmar alguns dados pessoais, como tambm a mudana

de endereo e o limite de crdito.

A maior facilidade para esse tipo de crime est na fragilidade dos

dados pessoais, e na falta de uma cultura da segurana, voltada para o

cidado.

Uma das formas de se clonarem cartes de crdito obtendo os

dados no momento em que o usurio entrega seu carto para que um

funcionrio do estabelecimento o passe na leitora ou emita o recibo em

papel carbonado. A maioria dessas fraudes inicia-se em restaurantes e

postos de combustveis, onde as pessoas mais utilizam seus cartes.

Os nmeros dos cartes eram comprados de uma quadrilha russa

que dirigia postos de gasolina... Os russos surrupiavam duas vezes os

cartes de alto valor- platina e ouro- entregues por clientes para pagar a

gasolina, sem suspeitar de nada (Robinson, 2001:358).

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 38

-

Nesses locais, o usurio do carto dever redobrar a ateno e

acompanhar o funcionrio para presenciar a sua utilizao. No perca o seu

carto de vista. Procure entreg-lo ao lado da mquina de leitura,

acompanhando a passagem pela mquina leitora, esperando pela impresso

do comprovante, recebendo o carto das mos do funcionrio.

Na assinatura do comprovante, verifique se est assinando apenas

um comprovante, ou se no so dois comprovantes diferentes, passando-se

por via carbonada. Caso haja papel-carbono, no o deixe no local e destrua-

o em local seguro.

Dar preferncia ao carto de dbito em vez do de crdito outra

recomendao, como tambm s realizar compras pela internet em sites

seguros e confiveis. Caso utilize o carto de crdito para saques em caixas

eletrnicos, observe as recomendaes de preveno em caixas eletrnicos.

1.5.2. FRAUDE COM CHEQUES E COMPROVANTES DE

PAGAMENTO

A clonagem de cheques e comprovantes de pagamento outra

fraude em que os criminosos usam a mesma tecnologia dos bancos para a

impresso das folhas e tales, que ficam idnticos original. A cpia

tambm pode ser feita com um scanner.

Os estelionatrios efetuam a fraude geralmente aps o roubo de

pelo menos uma folha assinada pela vtima. O sucesso dessa fraude

possvel face desateno das pessoas que recebem o documento

adulterado.

Ao preencher os cheques, a pessoa deve evitar deixar espaos em

branco entre os nmeros e a parte escrita.

Evite ao mximo preencher o cheque com caneta de estranhos, e

registre no canhoto informaes sobre a data e o local onde passou o

cheque.

Outro tipo comum de fraude nos comprovantes de pagamento.

Para evit-la, recomenda-se verificar a autenticidade do documento junto

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 39

-

instituio bancria, ou repartio pblica, nos casos de recolhimento de

tributos. Como a maior parte dos pagamentos so feitos pela internet ou

nos terminais de auto-atendimento, s vezes no basta a via original,

principalmente em se tratando de valores elevados.

A fraude nos comprovantes feita habitualmente com o auxlio de

um scanner, quando reproduzido o documento original, trocando-se os

dados por outros.

Por exemplo: uma pessoa emite via internet dois boletos para

pagamento, um com valor correto e outro com um valor menor. Vai at o

caixa do banco, efetua o pagamento e recebe um comprovante. De posse

do comprovante de pagamento, o fraudador identifica quais os caracteres

que identificam o boleto de pagamento, os quais so, em sua maioria, por

cdigo de barras, que tem a numerao correspondente ao referido cdigo

impressa no comprovante. A o especialista em fraude faz a cpia com

indicadores de registro de pagamento, inclusive com a mesma tipologia da

mquina do banco, colocando o valor correto no lugar do valor pago a

menor.7

1.5.3. FRAUDE COM TELEFONE FIXO E CELULAR

Os sistemas de telefonia mvel mais utilizados no pas so o sistema

Advanced Mbile Phone System (AMPS), analgico, que foi o primeiro a ser

criado; o sistema Time Division Multiple Access (TDMA), que foi o primeiro

da tecnologia digital, e o Code Division Multiple Access (CDMA), que

representa a segunda gerao da tecnologia celular.

A clonagem a reproduo do nmero de srie eletrnico de um

aparelho celular, denominado de Eletronic Serial Number (ESN), registrado

numa operadora de telefonia mvel. Essa fraude ocorre freqentemente,

atingindo vrias pessoas, que s tomam conhecimento de que h uma cpia

pirata de seu celular pela conta telefnica.

Ela pode ser feita tanto nos sistemas digitais TDMA e CDMA, como

no sistema analgico AMPS. Foi identificado que ela tem ocorrido no sistema

7 Adaptado de um caso real.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 40

-

analgico, pois no digital os equipamentos necessrios fraude so de

altssima qualidade, o que impossibilita a clonagem. A maioria das

clonagens feita com um scanner de freqncia ou um receptor de rdio de

alta freqncia, que capturam os sinais de um telefone, identificando o

nmero da linha e do aparelho.

Quando um aparelho que opera no sistema TDMA ou CDMA se

desloca para uma rea no atendida por esses sistemas, o celular operar

no sistema analgico, pois, para que haja a transferncia de um sistema

para outro (CDMA para TDMA) ou vice-versa, ambos os sistemas digitais

operam na tecnologia analgica, criando o ambiente ideal para a clonagem.

Segundo foi divulgado pela mdia, um dos locais onde a clonagem

est sendo bastante praticada o aeroporto de So Paulo. Nos aeroportos,

os sistemas operam no modo analgico, porque os sinais digitais podem

interferir nas comunicaes da torre de controle. Nas rodovirias, onde

circulam pessoas de diferentes locais e regies, que so atendidas por

sistemas de telefonia diferentes, existe a probabilidade de ocorrer a

clonagem.

A clonagem de celular pode estar com seus dias contados, com a

chegada ao mercado brasileiro da tecnologia Global System Mbile (GSM),

que o padro mundial na comunicao mvel. uma tecnologia

totalmente digital, que efetua ligaes criptografadas, com chave de

criptografia de 128 bits, ou seja, a mesma utilizada por sites bancrios e de

e-commerce.

A grande novidade dessa tecnologia que o aparelho celular ter

um microprocessador denominado SIM Card. Esse chip autentica cada

ligao efetuada por meio de uma senha pessoal, codificando e assinando

digitalmente os dados transmitidos, constituindo-se na maior preveno

contra a clonagem. Permite, tambm, armazenar as informaes pessoais

do usurio e de sua conta. No h registros de casos de clonagem onde

opera essa tecnologia.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 41

-

Outra grande vantagem que o dono do celular poder trocar de

aparelho sem trocar a linha, pois a identificao e o nmero do telefone

estaro no chip, e no no aparelho.

Contudo h cuidados que devem ser adotados com a nova

tecnologia. Um deles diz respeito ao nmero serial do celular, que nessa

nova tecnologia pode no ficar registrado na operadora, o que proporciona,

nos casos de roubo ou furto, a utilizao por tempo indeterminado do

aparelho pelo marginal, uma vez que voc poder apenas bloquear o chip e

no o aparelho, diferentemente das tecnologias TDMA e CDMA, em que os

cdigos de identificao do aparelho e a linha so registrados na operadora.

Ao adquirir equipamentos dessa tecnologia, importante verificar

qual o procedimento adotado para que o nmero serial seja registrado na

operadora, e se esse registro elimina a possibilidade de utilizao do

aparelho nos casos de extravio, furto ou roubo.

Como a tecnologia nova, tal adaptao ou alterao no registro de

dados do chip, para conter o nmero do serial, poder demorar um pouco,

o que requer uma ateno maior da sua parte para com seu aparelho

celular.

Antes de pedir o bloqueio da linha, nos casos de delitos, verifique se

com essa nova tecnologia existe a possibilidade do rastreamento e da

localizao do aparelho, e se existe a disponibilidade desses dados para que

a polcia possa localizar, recuperar o seu aparelho e prender o marginal.

Outro cuidado com relao s informaes armazenadas no

celular. Voc deve preservar suas informaes pessoais, evitando colocar

dados bancrios, senhas de qualquer natureza, tipos de remunerao. S

coloque o essencial, o bsico.

Outro benefcio o acesso internet e a possibilidade de ler seu e-

mail. Como voc no pode verificar o contedo de um arquivo anexado a

uma mensagem, voc ainda no ser contaminado por vrus, o que timo,

pois poder fazer a seleo dos e-mails pelo celular e deletar o que no

interessar. Porm, caso faa a transferncia do e-mail para o seu

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 42

-

computador e houver um arquivo contaminado, voc certamente ser

contaminado, se no adotar os procedimentos para evitar os vrus.

Alm da clonagem, dos grampos telefnicos, das minicentrais e da

fraude de subscrio, que o aluguel de linha com documentos falsos ou

roubados, outro tipo de fraude est trazendo bastante dor de cabea para

os usurios de telefones, que a fraude do siga-me.

Esse servio permite que o assinante do telefone fixo programe seu

aparelho para desviar as ligaes que lhe so destinadas para um outro

nmero de sua escolha, por um determinado perodo de tempo. um golpe

muito recente e com grande potencial de crescimento.

A tcnica utilizada pelas quadrilhas a de ligar para um cliente

dizendo que da operadora, alegando haver problemas tcnicos na linha

telefnica, e para resolv-los pedem os dados da identidade do proprietrio

da linha, e que o usurio disque um cdigo. Aps discar o cdigo, a prpria

pessoa habilita o servio. Esse modus operandi tem feito com que os

proprietrios de telefone fixo transfiram suas ligaes para celulares em

qualquer lugar do Brasil.

Outra forma de enganar o proprietrio inform-lo de que o

assinante foi contemplado com uma promoo, orientando-o a digitar uma

srie de nmeros no aparelho.

O tal sujeito me informou que estava fazendo manuteno nas

linhas telefnicas do bairro e eu precisava ajud-lo. Para isso bastava teclar

o mesmo cdigo (Dirio da Manh, 03/08/2002).8

A orientao para no aceitar servios oferecidos pela operadora,

principalmente quando a ligao for a cobrar, mas ligar do aparelho

convencional para solicitar o servio, especialmente o siga-me.

Como existem quatro tecnologias de telefonia celular, uma analgica

e as digitais TDMA, CDMA e GSM, os usurios devem observar qual a

tecnologia em que seu aparelho opera e onde no h aquela tecnologia.

8 Parte de declaraes de uma vtima, conforme foi publicado na mdia.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 43

-

Se voc possui um celular analgico e no pode troc-lo por outro

digital, voc no dever utilizar o seu aparelho nas reas prximas aos

aeroportos e rodovirias. Deve solicitar o bloqueio das ligaes

internacionais e de nmeros 0300 e 0900, para que, em havendo uma

clonagem, voc possa minimizar os prejuzos em sua conta. No empreste o

aparelho, envie-o para conserto em lojas autorizadas, e, nos casos de

roubo, furto ou perda, notifique a operadora.

Caso possua um aparelho digital, alm dos cuidados acima,

configure o seu aparelho para funcionar apenas no modo digital, e para isso

pea informaes ao revendedor ou operadora.

Caso voc possua um aparelho com a tecnologia GSM, ter mais

segurana com relao clonagem, mas verifique com a operadora quais as

possibilidades de bloqueio do seu aparelho nos casos de roubo ou furto.

Observe que nessa tecnologia o chip o crebro do seu celular, o que lhe

possibilita substituir o celular sem trocar a linha. um cuidado importante,

pois, se no houver como bloquear o aparelho pelo seu nmero serial,

poder ocorrer uma grande procura por esse tipo de aparelho por parte de

delinqentes, uma vez que podero utilizar o aparelho por tempo

indeterminado, bastando substituir o chip.

Se mesmo com todas as precaues adotadas o seu celular for

clonado, analise as suas contas, pois nelas constaro o seu perfil. Ele

facilmente identificado nos tipos de ligaes feitas e no tempo gasto em

cada uma. Verifique tambm se h ligaes simultneas, ou seja, no

mesmo horrio, como tambm se h ligaes interestaduais com reduzido

intervalo de tempo. Por exemplo, uma ligao de So Paulo para Natal, e

aps 15 minutos, uma ligao de Recife para o Rio de Janeiro. Aps esse

levantamento, procure a sua operadora e convena-a de que voc foi vtima

de uma clonagem.

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 44

-

1.6. SEGURANA DAS INFORMAES- PADRO

INTERNACIONAL: NBR ISO/IEC 177999

O padro internacional de segurana para as informaes surgiu em

1995, com assuntos relacionados ao e-commerce, pelo British Standards

Institute (BSI). Em dezembro de 2000, o International Organization for

Standardization (ISO) adotou e publicou a primeira parte do BS 7799 como

o seu prprio padro de segurana para as informaes, chamando-o de

ISO 17799.10

No ano de 2001, entrou em vigor a norma brasileira NBR ISO/IEC11

17799, que introduziu padres internacionais para a segurana das

informaes. Essa norma constitui o cdigo de prtica para a gesto da

segurana da informao.

A Associao Brasileira de Normas Tcnicas (ABNT) a responsvel

pela certificao desses padres. Essa certificao constitui um conjunto de

atividades desenvolvidas com o objetivo de verificar e atestar, para o

pblico, que a segurana das informaes est em conformidade com os

requisitos especificados na norma.

A NBR ISO/IEC 17799 fornece recomendaes para a gesto da

segurana da informao. O seu propsito prover uma base comum para

o desenvolvimento de normas de segurana organizacional e das prticas

efetivas de gesto da segurana, e prover confiana nos relacionamentos

entre as organizaes.

Ela considera a informao como um ativo importante para os

negcios, com um valor para a organizao, devendo por isso ser protegida.

A cincia contbil define ativo como o conjunto de bens e direitos de

uma entidade. Os bens podem ser tangveis e intangveis. Os tangveis so

aqueles que possuem um corpo fsico, tais como: terrenos, obras civis,

mveis, veculos, direitos sobre recursos naturais, etc. Os intangveis so

9 NBR ISO/IEC 17799- Tecnologia da informao- Cdigo de prtica para a gesto da segurana da informao. 10 ISO/IEC 17799:2000. 11 IEC International Electrotechnical Comission

SEGURANA PREVENTIVA: CONDUTA INTELIGENTE DO CIDADO 45

-

aqueles que no possuem propriedade fsica, tais como: patentes, direitos

autorais, marcas, etc.

Segundo Smola (Smola, 2003:45), ativo todo elemento que

compe os processos que manipulam e processam a informao, a partir da

prpria informao, o meio em que ela armazenada, os equipamentos

com que ela manuseada, transportada e descartada.

Paton considera que (...) ativo qualquer contraprestao,

material ou no, possuda por uma empresa especfica e que tem valor para

aquela empresa (Iudcibus, 2000:130).

Observa-se que o conceito de ativo bem amplo, e, como a

informao conhecimento e esse considerado o principal ativo de

qualquer instituio, requer proteo adequada.

A proteo da informao quanto a diversos tipos de ameaas,