IntroMalware

-

Upload

carlos-enrique-galoc-hidalgo -

Category

Documents

-

view

668 -

download

2

Transcript of IntroMalware

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 1

Introducción al malware

Dr. Roberto Gómez Cárdenas@i

Roberto Gómez CárdenasLámina 1

[email protected]://homepage.cem.itesm.mx/rogomez

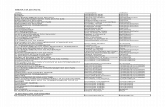

Contenido

• DefiniciónVi• Virus

• Gusanos• Caballos de troya• Backdoor

Roberto Gómez CárdenasLámina 2

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 2

¿Malware?

• Consiste en un pequeño programa alojado dentro de otra aplicación (imagen archivo de música ) que seaplicación (imagen, archivo de música,…), que se instala en el sistema al ejecutar el archivo que lo contiene y que puede llegar a un ordenador por diversos medios (correo, redes P2P, paginas web, spyware, etc).

• Los códigos maliciosos o malware son capaces de

Roberto Gómez CárdenasLámina 3

Los códigos maliciosos o malware son capaces de ocasionar algún daño en una computadora o en la información, eliminando archivos o provocando que la computadora reiniciara sin consentimiento del usuario.

Características básicas del malware

• ReplicaciónMé d d l i• Métodos de ocultamiento

• Activación• Manifestación• Explotación y escalamiento de privilegios

Roberto Gómez CárdenasLámina 4

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 3

Replicación

• La capacidad para duplicarse a si mismo.• Si un programa cuenta con esta característica se le consideraSi un programa cuenta con esta característica se le considera

virus, sin importar que tenga alguna otra característica.• Al principio, estos programas se difundían mediante dispositivos

de almacenamiento externo como disquetes, CDROMs, cintas magnéticas, etcétera y debían ser activados con la ayuda del usuario.

• Sin embargo los atacantes han aprovechado las ventajas de la

Roberto Gómez CárdenasLámina 5

• Sin embargo, los atacantes han aprovechado las ventajas de la tecnología para que sus códigos puedan expandirse y se auto-propaguen a través de todo Internet, al aprovechar principalmente fallas en los sistemas operativos, malas configuraciones y la ingenuidad de los usuarios.

Ocultamiento

• Es la capacidad que tiene el código malicioso para evadir las protecciones comunes de lospara evadir las protecciones comunes de los sistemas operativos, detectores de intrusos y sistemas antivirus– Cifrado (Polimorfismo Básico)– Polimorfismo Avanzado o Metamorfismo

Roberto Gómez CárdenasLámina 6

– Cambio de extensiones– Companion/Hidra o Multi-infector

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 4

Activación

• Es la capacidad del código malicioso para activarse comúnmente:activarse, comúnmente:– Contador– Doble Click– Encender la computadora– Ejecutar un programa

Roberto Gómez CárdenasLámina 7

j p g– Etc.

Manifestación

• Comúnmente es la capacidad que nos hará notar que tenemos código malicioso en nuestroque tenemos código malicioso en nuestro ordenador.– Enviar un mensaje– Formatear el disco rígido– Borrar información

Roberto Gómez CárdenasLámina 8

– Modificar información– Robar Información– Deteriorar el rendimiento de la infraestructura de red– Etc.

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 5

Daños que puede provoca

• Trivial– Solo replicarse– Solo replicarse

• Moderado– Destrucción de la Información

• Mayor– Corrupción de Archivos o Información

S

Roberto Gómez CárdenasLámina 9

• Severo– Alteración o Modificación de la Información

• Ilimitado– Robo de Información

Ejemplos de malware

• Virus• Bombas lógicas• Bombas lógicas• Macrovirus• Troyanos• Backdoors• Gusanos

Roberto Gómez CárdenasLámina 10

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 6

Virus

• Un virus se define como una porción de código de programación cuyo objetivo es implementarsede programación cuyo objetivo es implementarse a si mismo en un archivo ejecutable y multiplicarse sistemáticamente de un archivo a otro.

• Además de esta función primaria de "invasión" o

Roberto Gómez CárdenasLámina 11

p"reproducción", los virus están diseñados para realizar una acción concreta en los sistemas informáticos

Ejemplos de virus

• Pakistani brain (1988) • Natas (1999)• Cascada (1997)• Alabama (1989) • Jerusalén (1987)• Miguel Angel (1992)

• Stoned (1987) • Dark Aveger (1990)• Ping pong (1987) • I love you (2000)

Roberto Gómez CárdenasLámina 12

• Vienna (1988) • AnnaKournikova

(2001)

• Chernobyl (1998 )• Disk killer (1989)

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 7

Imágenes virus

Roberto Gómez CárdenasLámina 13

http://www.viruslist.com/sphttp://www.probertencyclopaedia.com/L21.HTM

El virus I love you

Roberto Gómez CárdenasLámina 14

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 8

Variantes relacionadas con virus

• En ocasiones de habla de estas variantes como si de virus se tratara cuando en realidad sonde virus se tratara, cuando en realidad son conceptualmente diferentes.

• Algunos antivirus pueden detectarlos.• Estas variantes son:

– Gusanos

Roberto Gómez CárdenasLámina 15

Gusanos– Troyanos– Backdoors– Bomba lógica

Es un programa que produce copias de sí i d i t t t é d l d

Los gusanos

mismo de un sistema a otro a través de la red; en las máquinas que se instala, produce enormes sobre-cargas de procesamiento que reducen la disponiblidad de los sistemas afectados.

Roberto Gómez CárdenasLámina 16

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 9

El gusano navidad.exe (1)

Roberto Gómez CárdenasLámina 17

El gusano navidad.exe (2)

Roberto Gómez CárdenasLámina 18

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 10

El gusano navidad.exe (3)

Roberto Gómez CárdenasLámina 19

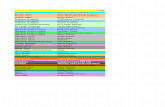

Gusanos conocidos

• Gusanos que afectaron la operación de todo InternetInternet– Primer gusano: Morris (1988)– Code Red (2001)– Nimda (2001)– Blaster (2003)

Roberto Gómez CárdenasLámina 20

( )– Slammer (2003)– Sasser (2004)– Conficker (2008)– Stuxnet (2010)

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 11

Gusano de Morris

• Daño: 6000 computadoras en unas pocas horas.• Tráfico de red incrementado por la propagación• Tráfico de red incrementado por la propagación.• ¿Qué hacia?

– Solo se copiaba a si mismo, no tocaba datos• Exploits utilizados

– Buffer overflow en fingerd (Unix)S d il d b d

Roberto Gómez CárdenasLámina 21

– Sendmail debug mode • Ejecución de comandos arbitrarios tales como copiar un gusano a otra

máquina

– Diccionario de 432 passwords frecuentemente usados para usarse con rexec, rsh

Lecciones aprendidas con Gusano de Morris

• La diversidad es buena– Homogeneidad de Sistemas Operativos hace que un mismo código no g p q g

afecte a todos.– Morris afectaba a sistemas Unix BSD no a Unix V.

• Programas grandes son más vulnerables a ser atacados– Sendmail– Fingerd

• Limitar características limite hoyos

Roberto Gómez CárdenasLámina 22

y– La opción de debug de sendmail debe desactivarse.

• La comunidad debe poder comunicarse para saber que esta pasando– Creación del CERT

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 12

Code Red

• Año: 2001• Explotó:• Explotó:

– Buffer Overflow del Servidor Web IIS – De forma aleatoria busca direcciones IP para conectarse a

otros servidores IIS.• Se esparció de forma rápida: más de 2,000 hosts/min.• Evadió detección automática

Roberto Gómez CárdenasLámina 23

• Evadió detección automática– Más fácil detectarlo por humanos que por scanners.– Solo reside en memoria, no escribe en disco.

• Modificaba página hogar o servidor infectado

Ejemplo de Web Server afectado

Roberto Gómez CárdenasLámina 24

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 13

El gusano Nimda

• Año: 2001• Vector de propagación: método por el cual un gusano• Vector de propagación: método por el cual un gusano

“se propaga” a otra máquina.• Payload: datos que el gusano carga cuando viaja.• Se propagó rápidamente, lo que hizo al gusano peor.

– Uso de múltiples vectores de propagación.S ió d id id ( C d R d)

Roberto Gómez CárdenasLámina 25

– Se esparció de servidor a servidor (como CodeRed).– Pero también de servidor a cliente

• Archivos bajados de browser venían infectados.

– Infectó envío de correos electrónicos de clientes con el código del gusano como payload.

El gusano Blaster

• Año: 2003• Explotó• Explotó

– Buffer Overflow en Microsoft OS: atacó el servicio DCOM– Se contaba con el parche pero varios usuarios no lo tenían

instalado.• Causaba que la máquina se apagará.• Seguido de un DDoS contra el sitio de Windows Update

Roberto Gómez CárdenasLámina 26

• Seguido de un DDoS contra el sitio de Windows Updatepara prevenir que los usuarios obtuvieran el parche.

• Desarrollado en lenguaje C.

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 14

Blaster en acción

Roberto Gómez CárdenasLámina 27

SQL Slammer

• Año: 2003• Se aprovecho de otro buffer overflow• Se aprovecho de otro buffer overflow

– Solo requería de un paquete UDP de 376 bytes.– UDP es orientado no conexión: se disemino rápidamente.– Infecto 75,000: 90% w/en 10 minutos.

• Ataco Microsoft SQL Server DB D h bilit b l id b di i IP l

Roberto Gómez CárdenasLámina 28

• Deshabilitaba el servidor y escaneaba direcciones IPs al azar para infectar.

• Impacto– Tráfico excesivo debido a la propagación del gusano.– Aerolíneas cancelarón y retardarón vuelos.

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 15

Conficker

• Aprovecha vulnerabilidad en el servicio de red en Windows (MS08-067)Windows (MS08 067)

• Intenta esparcirse copiándose en folders compartidos en redes e infectando USBs.

• Existen cinco variantes: A, B, C, D y E– También conocido como W32.DownadupQ é l h t i l?

Roberto Gómez CárdenasLámina 29

• ¿Qué lo hace tan especial?– Inusualmente sofisticado– No se conoce su propósito– La escala de infección fue grande– Ha cambiado y evolucionado.

Propagación Conficker

Roberto Gómez CárdenasLámina 30

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 16

El exploit (A y B)

Roberto Gómez CárdenasLámina 31

Stuxnet

• Descubierto en julio 2010 pero se confirma que ha existido por al menos un año.p

• Explota cuatro vulnerabilidades distintas de “día cero”.– Dos para propagación– Dos para elevación de privilegios

• Dirigido contra Sistemas de control industrial Simatic WinCC SCADA

Roberto Gómez CárdenasLámina 32

S at c W CC SC– Se instala en PLCs

• Hace uso de dos certificados válidos• Contiene un rootkit.

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 17

Replicación

• Se autoreplica a través de memorias USB aprovechándosememorias USB aprovechándose de una vulnerabilidad en los archivos de “atajo”

• Se propaga en una LAN por una vulnerabilidad en el Windows Print Spooler.

Roberto Gómez CárdenasLámina 33

p• Se propaga a través de SMB

aprovechandose de una vulnerabilidad del Microsoft Windows Server Service RPC

Stuxnet

“Este programa malicioso no ha sido diseñadoEste programa malicioso no ha sido diseñado para robar dinero, bombardear con spam o acceder a datos personales; ha sido diseñado para sabotear plantas y causar daños en entornos industriales. Mucho me temo que estamos asistiendo al nacimiento de un nuevo mundo.Los 90 fueron la década de los cibervándalos, la década del 2000 fue la de los cibercriminales y

Roberto Gómez CárdenasLámina 34

década del 2000 fue la de los cibercriminales, y tengo la sensación de que estamos entrando en la nueva era de las ciberguerras y el ciberterrorismo”

Eugene Karspersky

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 18

Timeline

Roberto Gómez CárdenasLámina 35

El Caballo de Troya

• Objetivo principal: recuperación información fid i l d i iconfidencial de un organismo o un usuario.

• Se basa en substituir un programa de servicio común por uno alterado por el intruso para recuperar información.

Roberto Gómez CárdenasLámina 36

recuperar información.

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 19

Un ejemplo de caballo de Troya

• El Caballo de Troya por login es uno de los más comunescomunes.

• En este ataque, el usuario encuentra su estación de trabajo con una pantalla solicitándole su login.

• El usuario inadvertido teclea su login y su password como de costumbre; esta vez recibiendo un mensaje de error

Roberto Gómez CárdenasLámina 37

error.login: mbuiPassword:Login incorrect

Continuación del ejemplo

• En el segundo intento, el usuario logrará acceder al sistemaal sistema.

• El no sabe que su password fue almacenado en algún archivo donde, más tarde, el creador del Caballo de Troya lo recuperará.

• El falso programa de login, después de

Roberto Gómez CárdenasLámina 38

El falso programa de login, después de almacenar el password robado, invoca el verdadero programa de login, dejando al usuario actuar con una nueva sesión de login.

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 20

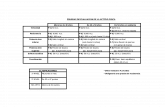

El troyano SubSeven

• ¿Qué hace?P it t l t d Wi d– Permite control remoto de Windows

• Archivos• Monitoreo• Red

Roberto Gómez CárdenasLámina 39

Troyano SubSeven

NT Server

Router HubWorkstation

InternetAtacante

Roberto Gómez CárdenasLámina 40

Laptop

Linux Server

Controls system Controls system from remote locationfrom remote location

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 21

GUI de SubSeven

Roberto Gómez CárdenasLámina 41

Ejemplo información capturada por SubSeven

Roberto Gómez CárdenasLámina 42

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 22

Trapdoors, backdoors o puertas traseras

• Es frecuentemente creado por el diseñador pdel sistema; sin embargo, en ocasiones existe por accidente.

• Algunas veces es creado durante las pruebas de implementación de un sistema y después es olvidado.

Roberto Gómez CárdenasLámina 43

• Otras veces, es usado por el proveedor para “atar” al cliente que compro dicho sistema.

Ejemplo puerta trasera: Back Orifice

• Creado por la gente del “Cult of the dead cow”• Permito control remoto de WindowsPermito control remoto de Windows

– Sistema Archivos - Passwords– Registros - Red– Sistema - Procesos

• Controles de multimedia– Captura imágenes de la pantalla

R i t i fid i l

Roberto Gómez CárdenasLámina 44

– Registra conversaciones confidenciales• Vaciado (dumping) de contraseñas NT y Win9x Screen Saver.• La mayor parte de los antivirus los detectan.• Completamente Open Source (cualquier persona lo pueden

modificar).

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 23

Back Orifice 2000

NT Server

Router

NT Server

HubIAttacker

Roberto Gómez CárdenasLámina 45

LaptopW2K Server

Controls system from remote location

InternetAttacker

••Capture audio or video from Capture audio or video from the victims system if a the victims system if a microphone or camera is microphone or camera is attached.attached.

••You could record You could record confidential meetings held confidential meetings held

Roberto Gómez CárdenasLámina 46

behind closed doors.behind closed doors.

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 24

¿Qué vio la víctima?

Roberto Gómez CárdenasLámina 47

¿Qué vio el atacante?

Roberto Gómez CárdenasLámina 48

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 25

Los easter eggs

Roberto Gómez CárdenasLámina 49

http://www.eeggs.com/

Precauciones a tomar en cuenta

• Estar seguros de que en realidad se necesita el softwaresoftware

• No pueden proporcionarmelo en el área de sistemas.

• Preguntar si alguien más lo ha usado y si ha tenido problemas.

Roberto Gómez CárdenasLámina 50

tenido problemas.• De preferencia que sea software recomendado

por la misma marca del browser.

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 26

Virus, backdoors y caballos troya

• Diferencias que hay que tomar en cuenta para protegernos mejorp g j

• Virus– el programa por sí solo se ejecuta– vive dentro de otro programa– escala en memoria

• Backdoor

Roberto Gómez CárdenasLámina 51

– después de que alguien “entró” al sistema lo deja para seguir con el control sobre el sistema.

• Caballo de troya– se le envía al usuario para que lo ejecute

Bombas lógicas

• Una bomba lógica es una modificación en un programa que lo obliga a ejecutarse de maneraprograma que lo obliga a ejecutarse de manera diferente bajo ciertas circunstancias

• Bajo condiciones normales, el programa se comporta como previsto y, la bomba no puede ser detectada.

Roberto Gómez CárdenasLámina 52

• Un ejemplo de pseudocódigo es:IF Profesor = jvazquez THEN salario == Horas * Rango * 1.1

ELSE salario == Horas * Rango

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 27

Rootkits

• Programa malicioso que pretende ser un programa normalprograma normal.

• También se refiere a programas que:– Se hacen pasar por “posibles” programas.– Hacen todo lo posible por eliminar evidencia de su

presencia en el sistema.

Roberto Gómez CárdenasLámina 53

p– Para su instalación es necesario que el atacante

cuente con privilegios.

Técnicas más comunes

• Windows Rootkits & Malware– DLL InjectionDLL Injection– Process Injection– User-land / Kernel-land Attacks

• Linux / *BSD Rootkits– User-land Rootkit– Kernel-land Rootkit

Roberto Gómez CárdenasLámina 54

Kernel land Rootkit• Mac OSX Rootkits

– User-land Rootkit– Kernel-land Rootkit

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 28

Detección

• Uso de huellas digitales– TRIPWIRE– TRIPWIRE– Advanced Intrusion Detection Environment (AIDE)– Downloadable on Internet– http://www.cs.tut.fi/~rammer/aide.html.

• Chkrootkit– chkrootkit is available at:

Roberto Gómez CárdenasLámina 55

chkrootkit is available at: http://www.chkrootkit.org

• AIDE– Open Source Product– Can support multiple Integrity Checking Algorithms

Hoax (engaño, burla, petardo)

• Tipicamente son alertas de peligro, o peticiones de p p g payuda, empezadas por gente maliciosa - y divulgadas por usuarios inocentes que piensan que estan ayudando a la comunidad al espacir la advertencia.

• El incremento de virus y programas troyanos

Roberto Gómez CárdenasLámina 56

muchos usuarios han usado Internet como un medio para alertar a amigos y colegas de trabajo acerca de estos menesteres.

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 29

Algunos ejemplos de hoax

• A Virtual Card For You• A I D S Virus Hoax

• Celulares Hoax• D@fit HoaxA.I.D.S. Virus Hoax

• ANTHRAX Virus Hoax• Anticristo Virus Hoax• AOL4FREE• ASPARTAME HOAX• Big Brother Hoax

D@fit Hoax• Dangerous HIV Hoax• Death Ray• Deeyenda Virus Hoax • NEW YORK BIG DIRT

HOAX

Roberto Gómez CárdenasLámina 57

g• BLOAT VIRUS HOAX• BUDSAVER.EXE• SULFNBK Hoax• Win A Holiday

• Perrin Hoax• PIKACHUS BALL

HOAX• PKZ300 Warning

1er. ejemplo Hoax

Mr. Xxxxx wrote:Unanse a esta buena causa:SE TRATA DE LA PEQUEDA LLAMADA JESSICA MYDEK TIENE SIETE ANOSSE TRATA DE LA PEQUEDA LLAMADA JESSICA MYDEK TIENE SIETE ANOS

DE EDAD Y SUFRE DE UN AGUDO Y MUY RARO CASO DE CARCINOMA CEREBRAL ESTA ENFEREMEDAD TERMINAL PROVOCA LA APARICION DE DIVERSOS TUMORES MALIGNOS EN EL CEREBRO.

LOS DOCTORES LE HAN PRONOSTICADO A JESSICA SEIS MESES DE VIDA, Y COMO PARTE DE SUS ULTIMOS DESEOS ELLA QUIZO INICIAR UNA CADENA DE E-MAILS INFORMANDO DE SU CONDICION Y ENVIAR EL MENSAJE A LA GENTE PARA QUE VIVA AL MAXIMO Y DISFRUTEN DE CADA MOMENTO DE SU VIDA, UNA OPORTUNIDAD QUE ELLA NUNCA TENDRA.

Roberto Gómez CárdenasLámina 58

ADICIONALMENTE, LA SOCIEDAD AMERICANA DE LUCHA CONTRA EL CANCER, JUNTO CON OTRAS EMPRESAS PATROCINADORAS, ACORDARON DONAR TRES CENTAVOS QUE SERAN DESTINADOS A LA INVESTIGACION DEL CANCER POR CADA PERSONA QUE ENVIE ESTE MENSAJE. POR FAVOR, DENLE A JESSICA Y A TODAS LAS VICTIMAS DEL CANCER UNA OPORTUNIDAD.

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 30

1er. ejemplo Hoax (cont)

Lo unico que tienen que hacer para incrementar el numero de personas en esta cadena es:q q p p

Primero: dirija este e-mail a [email protected]: en la parte donde dice CC agregue los e-mails de todos los amigos y colegas que

conozca

Saludos cordiales,Alfonso

Roberto Gómez CárdenasLámina 59

¿Y para qué quiero direcciones electrónicas?

Roberto Gómez CárdenasLámina 60

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 31

¿Y cuánto cuesta?

Roberto Gómez CárdenasLámina 61

Este reenvio lo recibí de un amigo hoy y es verdad lo busqué con estas instrucciones y lo encontré,lo tenía sin saberlo.No lo detecta el Norton 2001 ni McAfee los tengo instalados y pasó

2do. ejemplo hoax

No lo detecta el Norton 2001 ni McAfee, los tengo instalados y pasó igual. Un virus está llegando a través de los mails de modo oculto.Gracias a un aviso pude detectarlo (lo tenía sin saberlo) y eliminarlo.Buscarlo del siguiente modo:

1.Ir a Inicio 2.Luego: Buscar 3.Archivo o carpeta

Roberto Gómez CárdenasLámina 62

p4.Tipear el archivo: sulfnbk.exe 5.Eliminar (NO ABRIRLO) 6.Eliminar de la papelera de reciclaje

Gracias a estas instruciones lo eliminé..suerte..

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 32

Spam

• Intento de entregar un mensaje, a t é d I t ttravés de Internet, a una persona que de otra forma no hubiera elegido recibirlo.

• Cada vez recibimos más correos no deseados:– Ventas.

Roberto Gómez CárdenasLámina 63

– Insultos.– Bombardeos.– Pornografía– Hoax

Ejemplo spam

Roberto Gómez CárdenasLámina 64

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 33

Aclaración sobre SPAM

Roberto Gómez CárdenasLámina 65

El spim

• La versión del spam para mensajería instantánea• Se presenta interrumpiendo conversaciones en MSN• Se presenta interrumpiendo conversaciones en MSN

Messenger o AIM, en forma de información no solicitada o mensajes publicitarios

• La mayoría de los mensajes spim, son – publicidad de sitios pornográficos, o

tros hacen publicidad de formulas para hacerse rico

Roberto Gómez CárdenasLámina 66

– tros hacen publicidad de formulas para hacerse rico rápidamente,

– el resto se refieren a productos o créditos financieros

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 34

Consecuencias del spim

• Se considera que el spim es más intrusivo que el spam– pues se abren en forma de pop up justo después de que el

usuario se haya autentificado, por lo que, es imposible cerrarlos sin verlos

• Causas crecimiento spim– enorme crecimiento de la utilización de los sistemas de

mensajería instantánea, que han pasado de 10 millones de usuarios en 2.002 a una estimación de 182 millones en

Roberto Gómez CárdenasLámina 67

2.007.– la proliferación de filtros y sistemas antivirus se esta

convirtiendo en un problema para los ""spammers" profesionales, que tienen que buscar otros campos de actividad

¿Qué hacer con los hoaxes/spams?

• No redireccionar mensajes de este tipo.– sistema correo puede colapsar debido al redireccionamiento de– sistema correo puede colapsar debido al redireccionamiento de

este tipo de mensajes• Los corporativos pueden confrontar este tipo de

problemas, con un politicas del estilo:– usuarios finales no deben difundir alertas de viurs– cualquier informe de virus se debe enviar al departamento de

Roberto Gómez CárdenasLámina 68

q psistemas de información

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 35

Ingeniería Social.

• Es una de las formas más comunes para penetrarEs una de las formas más comunes para penetrar sistemas de “alta seguridad”.

• Uso de trucos psicologicos, por parte de un atacante externo, sobre usuarios legitimos de un sistema para obtener información (usenames y passwords) necesaria para acceder a un sistema.

Roberto Gómez CárdenasLámina 69

p• Se basa en ataques como: usurpación de identidad,

pepena, inocencia de la gente, relaciones humanas, etc.

Ejemplo ingeniería social

"Hi Bev, this is Sam from the IS Department. We just got in a new corporate screensaver and since you’re the VP’s secretary you will get it first. It’s really cool wait ‘till you see it. All I need is your password so I can log on to your PC from the computer center and install it

Roberto Gómez CárdenasLámina 70

computer center and install it.

Oh Great!!!!!! My password is rover. I can’t wait to see that new screen saver!!!!!"

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 36

Otro ejemplo

Roberto Gómez CárdenasLámina 71

Spyware y adware

• Spyware– tecnología de recolección de información acerca de una– tecnología de recolección de información acerca de una

persona u organización sin su conocimiento– a nivel usuario la información se usa para los publicistas

• Adware– aplicación en la que banners de publicidad son

desplegados mientras el programa se ejecuta

Roberto Gómez CárdenasLámina 72

– empieza en programas tipo shareware– autores aplicaciones incluyen código adicional que entrega

la publicidad que puede ser vista a través de ventanas pop-up o través de una barra que se despliega en pantalla

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 37

El phishing

• Suplantación de páginas y/o sitios de Internet, que permite al estafador, mediante el engaño, conocer los datos privados y personales que usted utiliza para la realización de operaciones económicas.

• Habitualmente usa correo electrónico para enviar mensajes supuestamente originados en una entidad de confianza

• Pedir datos necesarios para poder realizar operaciones

Roberto Gómez CárdenasLámina 73

• Pedir datos necesarios para poder realizar operaciones en las cuentas de la entidad: – usuario, Clave de acceso, ClavePersonal, Firma, etc.

• Correo electrónico, Ingeniería Social y el Spam son los grandes aliados del “phishing”

El inicioEstimado cliente de Banamex

Durante nuestro programado mantenimiento regular y procesos de verificación, hemos detectado un error en la información que tenemos registrada de su cuenta.E d b l d fEsto se debe a algunos de estos factores:

1. Un cambio reciente en su información personal2. Que se haya proporcionado información invalida durante su proceso inicial de registro con bancanet o que usted aun no haya realizado dicho registro.3. La inhabilidad de verificar con exactitud la opción de su elección concerniente a su forma preferente de pago y manejo de cuenta debido a un error técnico interno dentro de nuestros servidores al momento del registro.

Favor de actualizar y verificar la información de su cuenta haciendo clic en la siguiente liga. Será redirigido a la pagina principal de nuestro sitio en Internet donde podrá actualizar su información personal.http://banamex.com.mx/eng/personal/login.html

Roberto Gómez CárdenasLámina 74

p g p g

Si la información en su cuenta no se actualiza en las siguientes 48 horas algunos servicios en el uso y acceso de su cuenta serán restringidos hasta que esta infamación sea verificada y actualizada.De antemano agradezco su pronta atención este asunto

Departamento de Validación

“D.R. © Copyright 2005, Derechos Reservados. Banco Nacional de México, S.A., integrante de Grupo Financiero Banamex. Isabel la Católica 44. Col. Centro Histórico. Del. Cuauhtémoc. C.P. 06000, México, Distrito Federal, México

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 38

Página redireccionada

Roberto Gómez CárdenasLámina 75

Página original

Roberto Gómez CárdenasLámina 76

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 39

Actores y elementos

• El usuario– computadora personal

• El atacante– montar un sitio web– enviar los correos electrónicos

• El banco– notificación del aviso.

• Mulas

Roberto Gómez CárdenasLámina 77

u as– son los intermediarios mas o menos inocentes que facilitan el

blanqueo de los fondos estafados. – si conocen cual es su papel están participando en un delito.

Auto Whaler Spears Phishers

Roberto Gómez CárdenasLámina 78

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 40

¿Y que se obtiene?

Roberto Gómez CárdenasLámina 79

SCAM

• Uso de correo electrónico para engañar y estafar a las personaspersonas.

• Donación a recibir, lotería o premio al que se accede previo envío de dinero.

• Las cadenas de mail engañosas pueden ser scams si hay pérdida monetaria y hoax cuando sólo hay engaño.

• No solo se refiere a estafas por correo electrónico

Roberto Gómez CárdenasLámina 80

• No solo se refiere a estafas por correo electrónico, también se le llama Scam a sitios web que tienen como intención ofrecer un producto o servicio que en realidad es falso, por tanto una estafa.

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 41

Primer ejemplo SCAM

Asunto: ofrecemos trabajo bien pagadoDe: Btrus, [email protected], p @Para: xxxx@xxxxx

Buenos dias!

Nuestra compañía se llama "Btrus" (Business Travel Russia).Nuestra compañía busca a personas en España para conducir operaciones bancarias.Para colaborar Usted tiene que tener una cuenta en un banco español.

Roberto Gómez CárdenasLámina 81

Para colaborar Usted tiene que tener una cuenta en un banco español.El pago se comete sin retraso. Le pagamos a Usted 300-700 euro por cada operación (recepción y remisión del dinero).Si esta Usted interesado en nuestra proposición, puede recibir mas detalles por e-mail:[email protected]

Segundo ejemplo SCAM

Roberto Gómez CárdenasLámina 82

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 42

Distribución del malware

• La mayor parte de la distribución se hace vía downloadsdownloads.– Instalación automática de binarios cuando se visita

un sitio web.– Usa modelos pull-based (e.g. ligas)– Maximiza exposición tomando cuantas ligas como

sea posible para distribuir malware.

Roberto Gómez CárdenasLámina 83

– Algunas páginas son marcadas como maliciosas para prevención.

• Otra fuente de propagación son las memorias USBs

Propagación USB

Roberto Gómez CárdenasLámina 84

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 43

Propagación vía Web

Roberto Gómez CárdenasLámina 85

Reconocimiento página peligrosa

Roberto Gómez CárdenasLámina 86

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 44

APWG (www.antiphishing.org)

Fuente: Websense, Inc.

Roberto Gómez CárdenasLámina 87

Más datos

Roberto Gómez CárdenasLámina 88

Seguridad Informática Roberto Gómez Cárdenas

Introducción al Malware 45

Nombramiento malware

• Desde 1991, los miembros de CARO (Computer Antivirus Researchers Organization) designaron unAntivirus Researchers Organization) designaron un nombramiento (COMPUTER MALWARE NAMING SCHEME) para su uso en antivirus.

Roberto Gómez CárdenasLámina 89

<tipo de malware>://<plataforma>/<nombredefamilia>.<nombredegrupo>.<tamañodeinfector>.<variante><devolución><modificadores>

Introducción al malware

Dr. Roberto Gómez Cárdenas@i

Roberto Gómez CárdenasLámina 90

[email protected]://homepage.cem.itesm.mx/rogomez