u05 Honeypot

-

Upload

robert-ruiz -

Category

Documents

-

view

253 -

download

1

description

Transcript of u05 Honeypot

Objetivos Desviar el ataque para estudiar la

técnica. Invertir los papeles del atacante para

atraparlos. Implementar un emulador de redes.

Server LinuxIntrusoIntruso

Encontramos 2 Servidores.. Vulnerables..

Honeypot .. Haz aparecer, 1 Server Linux Kernel 2.4.20-8 y 1 Server Windows 2000 ..

Server

Windows 2000

HONEYPOT

HONEYPOT es una solución de seguridad, que permite el uso no autorizado de los servicios. Para desviar, engañar, detectar, estudiar ataques.

EL HONEYPOT crea redes ficticias con equipos ficticios y servicios Ficticios.

Honeypot en el modelo de SeguridadPREVENCION Reducir la velocidad o detener los ataques

automatizados

DESCUBRIR Descubrir la actividad no autorizada. Los

Honeypots generan muy pocas alarmas.

RESPONDER Responder con la información que entrega. El Honeypots usado para ahuyentar e

identificar a un atacante.

Ventajas y DesventajasVentajas Captura eficiente de información Nuevas tácticas o instrumentos Recursos mínimos Codificación o IPv6 Información Simplicidad

Desventajas Vista limitada Riesgo

TCP/IP

SERVIDORSERVIDORHardware

SistemaOperativo

FISICO

ENLACE

RED

TRANSPORTE

APLICACION

HUB / SWITCHHUB / SWITCH

FISICO

Un Equipo de RED esta formado por un equipamiento de Hardware y Software; el Hardware es de acuerdo al tipo de RED FISICA donde se encuentra. El Software (SISTEMA OPERATIVO) provee la lógica de la comunicación con las interfaces de RED usando protocolos de comunicaciones. También el protocolo de Comunicación provee la interfaces de conexión a los Servicios (APLICACIONES) y las aplicaciones son software.

HONEYD

www.honeyd.org

Programa GNU.

Características: Simula grandes redes. Configura características de

RED como latencia, ancho de banda.

Soporte múltiples entradas de ROUTER.

Asume personalidades de Diferentes Sistemas Operativos.

Emula diferentes Servicios : HTTP, SMTP, SSH y otros.

Los SERVICIOS son software que abren un puerto para responder a los usuarios.[1] El intruso una vez detectados los puertos, envía cadena de petición a los servicios.[2] Los SERVICIOS responderá, enviando paquetes; estos paquetes tienen información que muestra el “Nombre del programa del Servicio” y “version del programa”.[3] El INTRUSO utilizara los huecos de seguridad del Servicio e ingresara al sistema o generara un desborde.

TRANSPORTE

WEB

INTRUSOINTRUSO

80

1

WEB

2

TELNET

SSHDNS

23

22

FTP

5321

““APACHE” APACHE”

139

NETBIOS

NETBIOSTELNETTELNET

3

Servicios

FINGERPRINT es la técnica de averiguar el SISTEMA OPERATIVO de cierto equipo de la RED. [1] El ATACANTE envía paquetes alterados de TCP/IP.[2] El Sistema Operativo responderá con ciertas características en su composición del paquete; propio de cada Sistema Operativo.[3] Estas repuestas es comparado con una base de datos, logrando detectar el Sistema Operativo.

SistemaOperativo

FISICO

ENLACE

RED

TRANSPORTE

APLICACIONFINGERPRINTFINGERPRINT

1

2

BDBD

3

Sistema Operativo

ComponentesComponentes

HONEYPOTHONEYPOT

ARPD

HONEYD

FISICO

ENLACE

RED

TRANSPORTE

APLICACION

HUB / SWITCHHUB / SWITCH

INTRUSOINTRUSO

SERVIDORSERVIDOR

Habrán aparecido nuevas redes ??

ARPD: Se encargara de responder a las peticiones de BROADCAST de las Direcciones IP’S que no se encuentran físicamente en la RED.

HONEYD: Emulara los Sistemas Operativos, los Servicios y la RED Ficticia.

192.168.11.55 MAC: 03-45-34-56-33LINUX01

192.168.11.60

WINDOWS01 192.168.11.6

1

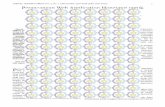

HONEYPOT create linux01 set linux01 personality “Linux 2.4.20” set linux01 default tcp action reset set linux01 default udp action reset

Create Windows01 set windows01 personality “Microsoft Windows 2000 Server SP3” set windows01 default tcp action reset set windows01 default udp action reset

bind 192.168.11.60 linux01bind 192.168.11.61 windows01

create linux01 set linux01 personality “Linux 2.4.20” set linux01 default tcp action reset set linux01 default udp action reset

Create Windows01 set windows01 personality “Microsoft Windows 2000 Server SP3” set windows01 default tcp action reset set windows01 default udp action reset

bind 192.168.11.60 linux01bind 192.168.11.61 windows01

WINDOWS 2000

Linux 2.4.20

Sistema Operativo

LINUX01 192.168.11.60

WINDOWS01 192.168.11.61

create linux01.. add linux01 tcp port 80 “/usr/local/share/honeyd/scripts/web.sh” add linux01 tcp port 22 “/usr/local/share/honeyd/scripts/test.sh $ipsrc $dport”

create linux01.. add linux01 tcp port 80 “/usr/local/share/honeyd/scripts/web.sh” add linux01 tcp port 22 “/usr/local/share/honeyd/scripts/test.sh $ipsrc $dport”

WINDOWS 2000

Linux 2.4.20

WEB“web.sh”

create Windows01..add windows01 tcp port 139 openadd windows01 tcp port 137 openadd windows01 tcp port 445 open

create Windows01..add windows01 tcp port 139 openadd windows01 tcp port 137 openadd windows01 tcp port 445 open

SSH“test.sh”

2222

8080

445445

139139

137137

SERVICIOS

Para abrir un puerto sin la necesidad que exista un programa que emule el servicio se usa “port [#port] open”.

Honeyd, trae varios “scripts” que emulan la apariencia de los Servicios; debe de indicarse la ruta donde se encuentra.

192.168.11.55 192.168.11.55 MAC: 03-45-34-56-33MAC: 03-45-34-56-33

HONEYPOTHONEYPOT

create perfil router01 set router01 personaility “Cisco IOS 11.3 – 12.0(11)” set router01 default tcp action reset set router01 default udp action reset add router01 tcp port 23 “perl /usr/local/share/honeyd/scripts/router-telnet.pl”

bind 192.168.11.70 router01

create perfil router01 set router01 personaility “Cisco IOS 11.3 – 12.0(11)” set router01 default tcp action reset set router01 default udp action reset add router01 tcp port 23 “perl /usr/local/share/honeyd/scripts/router-telnet.pl”

bind 192.168.11.70 router01

Cisco IOS 11.3 – 12.0(11)

router01 router01 192.168.11.70192.168.11.70

Router

HONEYD, provee varias perfiles de CISCO IOS, permitiendo emular a un ROUTER; adicionalmente trae un SCRIT “router-telnet.pl” que emula el servicio de TELNET de CISCO, que al accederlo mostrara una ventana de ingreso de password, al igual que un ORIGINAL.

#Indica la entrada a la Red Virtual y las Redes que se #encontrarán.route entry 192.168.11.70 network 10.0.0.0/16

#Las redes locales, accesible de los routers.route 192.168.11.70 link 10.0.2.0/24route 10.0.2.2 link 10.0.3.0/24

#Los saltosroute 192.168.11.70 add net 10.0.3.0/24 10.0.2.2

#Asociando una IP con los perfiles creados anteriormentebind 192.168.11.70 router01bind 10.0.2.2 router01bind 10.0.3.5 linux01bind 10.0.3.6 windows01

#Indica la entrada a la Red Virtual y las Redes que se #encontrarán.route entry 192.168.11.70 network 10.0.0.0/16

#Las redes locales, accesible de los routers.route 192.168.11.70 link 10.0.2.0/24route 10.0.2.2 link 10.0.3.0/24

#Los saltosroute 192.168.11.70 add net 10.0.3.0/24 10.0.2.2

#Asociando una IP con los perfiles creados anteriormentebind 192.168.11.70 router01bind 10.0.2.2 router01bind 10.0.3.5 linux01bind 10.0.3.6 windows01

router01

router01

linux01

192.168.11.70

RED: 10.0.2.0/24

10.0.2.2

RED: 10.0.3.0/24

RED: 192.168.11.0/2

4

192.168.11.50

10.0.3.5

windows01

10.0.3.6

Redes Virtuales