005 - Segurança Em SI - Honeypot

-

Upload

viniciussilva -

Category

Documents

-

view

222 -

download

0

description

Transcript of 005 - Segurança Em SI - Honeypot

08/04/2013

1

Honeypot

Agenda1. Definição2. Histórico3. Tipos4. Aplicabilidade5. Riscos6. Conhecendo um pouco mais as Honeynets7. Tabela comparativa8. Estudos de caso

1. O Projeto Honeypots Distribuídos2. O Projeto SpamPots

9. Exemplos de Ferramentas10. Hands on11. Referências

1

Honeypot

Definição

• São recursos computacionais dedicados a serem sondados, atacados ou comprometidos, num ambiente que permita o registro e controle dessas atividades.

2

Honeypot

Histórico

• 1991 – Começo das atividades com a publicação dos artigos:

• “The Cucko’s Egg” de Clifford Stoll que durante 10 meses localizou e encurralou o hacker Hunter;

• “An Evening with Berferd” de Bill Cheswicks que durante meses estudou as técnicas e criou armadilhas para o hacker Berferd;

3

08/04/2013

2

Honeypot

Histórico

• Em 1992 o especialista Bill Cheswick explicou em outro artigo os resultados do acompanhamento de invasões em um dos sistemas da AT&T, projetado especialmente para este fim;

• Em 1997 Fred Cohen’s lançou o DTK, primeiro honeypot, que era aberto e gratuito;

• Em 1999 surgiu o Honeynet Project, criado por Lance Spitzner em uma entidade formada por cerca de 50 especialistas de segurança.

• Um dos resultados: Honeyd.4

Honeypot

Tipos

1. Honeypots de baixa interatividade:

• Em um honeypot de baixa interatividade são instaladas ferramentas para emular sistemas operacionais e serviços com os quais os atacantes irão interagir.

• Exemplo: Honeyd, Nepenthes, Specter.

2. Honeypots de alta interatividade:

• Atacantes interagem com sistemas operacionais, aplicações e serviços reais.

• Exemplos: honeynets e honeynets virtuais.

Honeypot

Tipos

• Honeynets reais

• Em uma honeynet real os dispositivos que a compõem, incluindo os honeypots, mecanismos de contenção, de alerta e de coleta de informações, são físicos.

• Vantagens: baixo custo por dispositivo e os atacantes interagem com ambientes reais;

• Desvantagens: manutenção mais difícil e trabalhosa; requer maior espaço físico para os equipamentos, e custo total tende a ser mais elevado.

6

08/04/2013

3

Honeypot

Tipos

• Honeynets virtuais• Todos os componentes implementados em um

número reduzido de dispositivos físicos com a execução de um software de virtualização, como o Vmware ou o User Mode Linux.• Vantagens: manutenção mais simples,

necessidade de menor espaço físico para os equipamentos, e custo final mais baixo;

• As principais desvantagens são: alto custo por dispositivo, pouca tolerância a falhas e possibilidade do atacante descobrir que está interagindo com um ambiente virtual.

7

Honeypot

Aplicabilidade

• Honeypots baseiam-se no fato de que tudo o que é observado é suspeito e potencialmente malicioso, e sua aplicação depende do resultado que se quer alcançar. • Honeypots de baixa interatividade podem ser aplicados para:

• Identificar tendências; • Identificar varreduras e ataques automatizados; • Manter atacantes afastados de sistemas

importantes; • Coletar assinaturas de ataques; • Detectar ataques internos; • Coletar código malicioso (malware). 8

Honeypot

Aplicabilidade

• Os honeypots de alta interatividade são indicados para redes de pesquisa.

• Podem ser utilizados para os mesmos propósitos que os honeypots de baixa interatividade, mas introduzem um alto risco para instituição, e são justificáveis quando o objetivo é estudar o comportamento dos invasores, suas motivações, além de analisar detalhadamente as ferramentas utilizadas e vulnerabilidades exploradas.

9

08/04/2013

4

Honeypot

Riscos

• Honeypot de baixa interatividade:

• Comprometimento do S.O. “real” do honeypot;

• O software do honeypot pode ter vulnerabilidades;

• Atrair atacantes para a sua rede.

10

Honeypot

Riscos

• Honeypot de alta interatividade:

• Um erro nos mecanismos de controle ou na configuração pode:

• Permitir que o honeypot seja usado para prejudicar outras redes;

• Abrir uma porta para a rede da sua organização.

11

Honeypot

Conhecendo um pouco mais as Honeynets

• Para ser bem sucedida, uma honeynet deve implementar de maneira eficiente:

1. Controle de dados;

2. Captura de dados;

3. Análise de dados;

12

08/04/2013

5

Honeypot

Conhecendo um pouco mais as Honeynets

1. Controle de dados;

• Após uma honeynet ser comprometida, o fluxo dos dados deve ser controlado sem que o atacante perceba, e deve-se garantir que o sistema não seja usado para atacar outras redes fora da honeynet;

• Um firewall pode ser usado para controlar o acesso, fazendo com que os dados que entram e saem da honeynet passem pelo mesmo.

13

Honeypot

Conhecendo um pouco mais as Honeynets

2. Captura de dados;

• A captura de dados é a coleta de todas as atividades dentro da Honeynet comprometida para análise;

• Utilizar uma única camada é muito arriscado. Usa-se então uma junção das camadas abaixo:

2.1. Camada de controle de acesso;

2.2. Camada de rede;

2.3. Camada do sistema;

2.4. Camada Off-Line.14

Honeypot

Conhecendo um pouco mais as Honeynets

2.1. Camada de controle de acesso;

• É a primeira camada da captura de dados. Podem ser utilizados registros de um firewall ou um roteador.

2.2. Camada de rede;

• Captura e analisa os pacotes que trafegam pela rede. Um IDS é usado para alertar sobre as atividades suspeitas.

15

08/04/2013

6

Honeypot

Conhecendo um pouco mais as Honeynets

2.3. Camada do sistema

• Pode atuar realizando a captura do pressionamento de teclas.

2.4. Camada Off-Line

• Esta camada trabalha fazendo uma imagem do honeypot antes de ser colocado em atividade. Quando o sistema for comprometido, pode-se fazer uma comparação para identificar as modificações que ocorreram. 16

Honeypot

Conhecendo um pouco mais as Honeynets

3. Análise de dados;

• As honeynets são eficientes na captura dos dados de um atacante, mas estas informações não serão úteis sem transformá-las em dados relevantes e de fácil entendimento.

• Deve-se implementar artifícios que facilitem a análise, como o envio de alertas via SMTP.

17

Honeypot

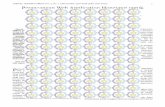

Tabela comparativa

• Tabela para auxílio na decisão do tipo a ser implantado:

18

08/04/2013

7

Honeypot

O projeto Honeypots Distribuídos

• Teve suas atividades iniciadas em 2003 e tem por objetivo aumentar a capacidade de detecção de incidentes, correlação de eventos e determinação de tendências de ataques no espaço Internet brasileiro.

• Para atingir estes objetivos, pretende-se:

• Implantar uma rede distribuída de honeypots de baixa interatividade (Honeyd);

• Montar um sistema de análise de dados que permita o estudo de correlações e tendências de ataques;

• http://www.honeypots-alliance.org.br/index-po.html19

Honeypot

O projeto Honeypots Distribuídos

20

Honeypot

O p

roje

to H

on

eyp

ots

Dis

trib

uíd

os

21

08/04/2013

8

Honeypot

O projeto SpamPots

• Mantido pelo CGI.br/NIC.br;

• Implantação de 10 honeypots de baixa interatividade, emulando serviços de proxy/relay aberto e capturando spam;

• Instalados em redes de banda larga (ADSL/cabo), por um ano.

• 5 provedores de acesso banda larga uma conexão residencial e uma comercial por provedor.

• Objetivo: mensurar o abuso de máquinas para o envio de spam. 22

Honeypot

O projeto SpamPots

• Utilização do Honeyd para emulação de serviços.

• Emulador de SMTP e proxy HTTP.

• Simulação de conexão com o servidor SMTP destino e passa a receber os e-mails.

• Não entrega os e-mails.

• Logs no formato libpcap: permite fingerprinting passivo.

23

Honeypot

O projeto SpamPots

24

08/04/2013

9

Honeypot

Exemplos de ferramentas

• KFSensor

• Interage com scripts do Honeyd;

• Registra logs e permite aplicar filtros;

• Possui simulação de NetBIOS, SMB, FTP, POP3, HTTP, Telnet, SMTP e SOCKS;

• Software comercial;

• Disponibiliza cópia para avaliação;

• http://www.keyfocus.net.25

Honeypot

Exemplos de ferramentas

• KFSensor – Screen Shots

26

Honeypot

Exemplos de ferramentas

• KFSensor – Screen Shots

27

08/04/2013

10

Honeypot

Exemplos de ferramentas

• Specter• Pode monitorar várias portas (Divididas entre

armadilhas e serviços);• Armadilhas bloqueiam e registram as

tentativas de ataques.• DNS , IMAP4 , SSH ...

• As portas de serviços interagem com o invasor.

• FTP , TELNET , SMTP...• Pode emular até quatorze sistemas operacionais

diferentes;28

Honeypot

Exemplos de ferramentas

• Specter

• Possui grande variedade de configuração;

• Possui mecanismo de notificação e banco de dados dos incidentes;

• Software comercial;

• http://www.specter.com.

29

Honeypot

Exemplos de ferramentas

• Specter

30

08/04/2013

11

Honeypot

Exemplos de ferramentas

• Specter – Screen Shots

31

Honeypot

Exemplos de ferramentas

• Specter – Screen Shots

32

Honeypot

Exemplos de ferramentas

• Honeyd

• Um dos principais aplicativos utilizados na construção de honeypots;

• Emula centenas de sistemas operacionais;

• Simula aplicações no espaço de endereços IP não utilizados;

• Gerenciamento via console;

• Finger printing passivo;

• Tenta identificar o SO do atacante;33

08/04/2013

12

Honeypot

Exemplos de ferramentas

• Honeyd

• Pode monitorar todas as portas baseadas em UDP e TCP;

• Permite o desenvolvimento de novos módulos;

• Roda com baixo privilégio;

• Código aberto;

• http://www.honeyd.org.34

Honeypot

Exemplos de ferramentas

• Nepenthes

• Código aberto;

• Disponível em: http://nepenthes.mwcollect.org

• Emula vulnerabilidades;

• Permite download e upload de arquivos;

• Pode rodar no Windows sob CYGWin;

35

Honeypot

Hands On

• Seguir os passos fornecidos em sala de aula para implementar e testar dois honeypots de baixa interatividade:

• O primeiro em ambiente Windows;

• O segundo em ambiente Linux/Bsd;

36

08/04/2013

13

Honeypot

Referências

• PITANGA, Marcos et. Al. Honeypots, a arte de iludir Hackers. Editora Brasport, 2003

• GRIMES, Roger A. Honeypots for Windows, 2005• http://www.honeypots-alliance.org.br/• http://www.honeynet.org/• http://www.honeynet.org.br/• http://www.cert.br/docs/whitepapers/honeypots-

honeynets/• http://www.cert.br/docs/palestras/certbr-

campusparty2008-2.pdf• http://www.honeyd.org• http://www.specter.com• http://www.keyfocus.net 37