第14世代Dell EMC PowerEdge サーバー...

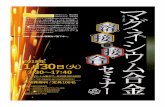

Transcript of 第14世代Dell EMC PowerEdge サーバー...

第14世代Dell EMC PowerEdge サーバー製品ご紹介<サーバー管理編>

22

タワー モジュラーラック高度な拡張性を備えたインフラストラクチャ

業界No.1

サーバーポートフォリオPowerEdge

*販売ユニット数(連結)に基づく。「IDC Worldwide Quarterly Server Tracker」(2016年第1~第3四半期)

OpenManage® Enterprise – インテリジェントな自動化システム管理

モダン データセンターの基盤

3

PowerEdge:妥協のない信頼できるインフラストラクチャ全体を保護シンプルな変革 生産性の自動化

ハードウェアとファームウェアに最初からセキュリティが組み込まれている

インテリジェントな管理により、定期的な保守の時間を短縮して、戦略的優先事項に対応する時間を増やすことが可能

現代のワークロード向けに設計され、ビジネスの現実の変化に適応可能な、拡張性に優れたクラウド基盤

• エージェント不要のアーキテクチャにより、OS/ハイパーバイザー間での一貫した管理が可能

• 迅速な導入のためのゼロタッチ構成• 組み込みサポートにより、サポート解決時間を90%短縮

• クラウド環境へ容易に拡張• BIOSでのワークロード/チューニングの自動化

• ハイパーコンバージド アーキテクチャ向けのNo.1プラットフォーム

• チップ内認証と信頼性の高いエンジン• 安全なシステム消去• サーバー構成のロックダウン• NIST FIPS 140-2暗号化標準に対応

モダン データセンターの基盤

4

シンプルな変革

容易な拡張• 最大6倍まで増加可能なNVMeドライブでIOPSを最大化

• 最大50%以上のVDIユーザーをサポート

• コアの最大27%増加と帯域幅の最大50%増加により、コンピューティング リソースを拡張

妥協は不要• 比類のない広範かつ詳細なソリューションスタックから選択

• PowerEdgeの基盤を構築

• 単一基盤をもとに複雑さを軽減

• SupporAssistによりプロアクティブでシンプルな改善を検出

シンプルに変革• サービスデリバリの俊敏性の基盤を導入

• 信頼できる設計、テスト、実証済みのソリューション

• 1回のコールで済むシンプルなユニファイドサポート

• リスクを最小化し、妥協なく実現

モダナイズ• 整合性のとれたビルディングブロックとコンバージドアーキテクチャを選択

• 需要の増大に対応するパフォーマンスと容易な拡張の実現

• シンプルなモダンアーキテクチャと機能

• Dell EMCの責任あるサポートを保証

5

自動化による生産性の向上

スマートなインフラストラクチャ管理• Dell EMCは次世代1XManyコンソールで、ITおよびサーバーインフラストラクチャを管理

• 「インフラストラクチャ対応」の組み込みインテリジェンスで、トラブルシューティングと導入を最適化

IT管理の自動化

• Dell EMCは包括的な自動管理により、運用コストを削減し、アップタイムと全体的な効率性を向上

• 「お客様の方法」を自動化するツールの総合的なセット

管理をシンプルに

• お使いのDell EMCサーバーを管理するシンプルかつ強力なツール

• サポート契約を効率化するビルトインツール

• 革新的な「at-the-box」管理機能

• 簡単でコストパフォーマンスに優れたDell OpenManageを使用した統合、接続、スクリプト作成インターフェイスにより、既存のIT管理プラットフォームを活用

• VSphere、SystemCenter、Nagiosなどの主要なサードパーティツールを使用して、PowerEdgeを簡単に管理

既存の管理と容易に統合

6

包括的な保護

サーバー構成およびファームウェアをロック• データセンター内の構成の「ずれ」を防止

• 組み込みファームウェアに対する悪意のある攻撃から保護

• 構成またはFWがベースラインから逸脱した場合の通知

サーバーストレージのコンテンツを確実に消去

• HDD、SSD、NVMeドライブを含むローカルストレージデバイスを迅速かつ確実に消去

• 時間あるいは日単位ではなく、分単位でサーバーを再利用または破棄

BIOS

iDRAC

RAID

iDRACの安全なデフォルト パスワード

• 過失による保護されていないネットワーク上での新しいiDRACのデータ漏洩を防止(14GではデフォルトでDHCPがオン)

• 有効なパスワードの使用の推奨を支援

• 導入の準備および計画用に、サーバーパスワード、サービスタグ、iDRAC MACアドレスのリストを入手可能

保証レベルの高いサイバーレジリエンスアーキテクチャ• 認証済みコードのみ実行を許可する、シリコンに埋め込まれた信頼チェーン

• すべての主要なコンポーネントのファームウェア更新に署名

• Linux OSのセキュリティ強化(iDRAC)

• 認証済みクラッシュカート使用のためのダイナミックUSBポート

• FIPS 140-2認定(iDRAC、CMC)

• カスタマイズ可能なiDRACログインページのセキュリティバナー

7

クラウド基盤に向けた 14G Serverの新機能

iDRAC Quick Sync 2

BLEによるPowerEdgeサーバーの第2世代モバイル管理:AppleおよびAndroid

接続ビューサーバーのI/Oポートが外部のスイッチ

およびポートに正しく接続されているかどうかを 迅速にチェック

iDRAC HTML5 GUI

HTML5とClarity C4スタイル フォーマットを使用して再設計された

iDRAC GUI

組み込みSupportAssist

iDRAC9BIOS

iDRAC

RAID

システムロックダウン

悪意のある変更または不注意による変更から、サーバーの構成とファームウェアを保護

標準組み込みのGroup Manager

iDRAC GUIによるPowerEdgeサーバーのシンプルなビルトイン自動監視/

インベントリ

システム消去ストレージ ドライブとシステム情報を確

実かつ即座に消去して、サーバーを迅速に転用、廃棄可能に

PowerEdge サーバーの管理Open Manageによる効率的な運用管理、自動化の実現

9

iDRAC と OpenManage管理Tool俯瞰図

iDRAC iDRAC iDRACTech

Support

Report

Dell

Support

Team

Operating System

OMSA iSM

Operating System

OMSA iSM

Operating System

OMSA iSM

OME

(統合管理/監視)

OMM

(Mobile管理/監視)

OMPC (電力管理/監視)外部Tool

(Plug-in) 管理端末

Support Assist

(保守自動化)

外部監視Tool

(Trap監視)

外部管理Tool

(API連携)

Plug-in

SNMP

WS-MAN

GUI/CLI

iDRACDell EMC PowerEdge Remote Access Controller

11

iDRAC with Lifecycle ControlleriDRACはServer管理の中核を担うサーバー組み込み済みのコンポーネント

トラブルシュート• H/Wログの収集• Alert発報(Mail / SNMP Trap)

• Dell Supportへの障害自動通知• 性能情報からの負荷状況分析

外部ツールとの連携• CLI

• API / Redfish

• WS-MAN

• Tool Plug-In(Nagios/Tivoli/VMWare等)

iDRAC

Dell OpenManage管理Tool群との組み合わせでさらなる管理効率化を実現

OpenManage Essentials

OpenManage Mobile

OpenManage PowerCenter

OpenManage ServerAdministrator

Etc…

単体管理 統合管理

連携

サーバー単体管理• Serverのインベントリ収集• H/W & BIOSの設定管理/Export & Import

• H/W FirmwareのUpdate、変更管理• 性能情報の収集&蓄積

リモート操作• 電源操作(Power Off/On)

• リモートコンソール(遠隔画面操作)

• 仮想メディア(遠隔からのDVD/USBマウント)

• IPMIでの操作も可能

12

iDRAC with Lifecycle Controller様々なハードウェアインベントリ収集と変更管理

インベントリ収集/H/W構成/Firmware Ver管理/設定情報のImport&Export

各種FirmwareのUpdate管理、Updateスケジュール設定

iDRACは組込み型の管理コンポーネント

専用NWポート

or

オンボードNIC Portとの

Shared Portで利用可能

コンソールリダイレクション(遠隔操作)

各サーバーの画面

サーバー電源を投入した時点からのリモート画面操作が可能

仮想メディア機能

オフィス データセンター

①管理端末 or Server

にOSメディアを挿入

②iDRACの画面から仮想ドライブを接続

③対象ServerをVirtual CDマウントする

④仮想メディアから起動し、OSのインストールも

可能

CD/DVD/USBメモリドライブを遠隔サーバーにマウント

様々な機器構成情報の収集とUpdate管理

13

iDRAC によるリモート管理/運用• 電源コントロール

リモートからサーバー電源のON/OFF

• 仮想コンソールリダイレクション

リモートからサーバーのローカルコンソールを操作

電源Offの画面からBIOSまで全て遠隔操作可能

• 仮想メディア

リモートからサーバーのDVDドライブ にメディアをセット

• インベントリ収集

エージェントレスでServerの機器構成情報、FrimwareVer等詳細情報を収集

• H/W & BIOSの設定管理 / 設定Export & Import

ServerのH/W設定やBIOS設定変更

設定した設定情報のImport&Exportで他Serverへ同一設定コピーも可能

• H/W FirmwareのUpdate、変更管理

FirmwareのUpdate & Doungrade、スケジュールリング機能

またFrimware固定を設定する事で交換したPartsを元のFrimwareに揃える事など管理が可能

14

IPMI によるリモート管理/運用も可能

iDRACまでの機能を解放せず、IPMIのみをUserに開放する事も可能

• 電源コントロールリモートからサーバー電源のON/OFF

• BIOS の設定変更リモートからBIOS設定値変更

• 各種センサーの情報の取得内部温度/FAN回転数他のセンサー情報取得

iDRACまでの機能を開放せず基本管理にIPMIのみを開放して運用する事も可能

15

様々な管理体系に対応管理コンソール

GUI (Web UI)

Web

コマンドライン(racadm)

Command line

OpenManage Essentials

OpenManage Essentials

API

API

3rd party Tool Plug-in

3rd party console

iDRAC

Mobile

16

RACADM Command Line for iDRAC (CLI)

http://en.community.dell.com/techcenter/systems-management/w/wiki/3205.racadm-command-line-interface-for-drac

RACADMコマンドラインインターフェースで、管理対象システム情報を表示、管理対象システムの電源操作実、ファームウェアの更新、設定、構成変更等が可能。 RACADMはコマンドラインインターフェイス(CLI)であり、システム管理者は1対多で機器へ制御や更新のスクリプトを実行頂けます

17

Dell OpenManage の他社管理製品Plug-In

Dell EMCによる OpenManage Connections (プラグインを提供)

Operations Manager

• OpenManage

Smart Plug-in

(SPI) for HP

Operations

Manager (HPOM)

• OpenManage

Connection for IBM

Tivoli Netcool /

OMNIbus

• OpenManage

Connection for IBM

Tivoli Network

Manager IP Edition

• OpenManage

Plug-in for Nagios

XI

• OpenManage

Plug-in for Nagios

Core

• OpenManage

Plug-in for Oracle

Enterprise

Manager 12c

※サポートサイトからMIBの提供も行っております

18

Redfish : 次世代システム管理標準API

• DMTF Scalable Platform Management Forumが、拡張性の高いプラットフォーム ハードウェアのシンプルでモダンかつ安全な管理を目的としたオープンな業界標準仕様とスキーマを作成

• HTTPS上にOData v4に基づくJSONフォーマットで構築された、安全なマルチ ノードRESTful管理インターフェイス

• スキーマ ベースながら人間による判読が可能、クライアント アプリケーション、スクリプト作成、ブラウザ ベースGUIで使用可能

• 主要なお客様のユースケースをサポート

19

次世代サーバーの自動化:Redfish

redfish » v1

"@odata.type":view details "#ServiceRoot.v1_0_2.ServiceRoot",

"Id":view details "RootService",

"Name":view details "Root Service",

"RedfishVersion":view details "1.0.2",

"UUID":view details "92384634-2938-2342-8820-489239905423",

HTTPS://

Dell EMCは、IPMI、WS-MANに加え新しいDMTF Redfish規格など、業界をリードするサーバー自動化APIを提供

- RedFishをサポートするiDRAC RESTful APIはHTTPS、JSON、OData v4

上に構築されており、リモート クライアント アプリケーションやユーザースクリプトによる管理の自動化が可能

- Dell EMCはRedfishの設立メンバーの1社であり、現在Dell EMCによる実装では包括的なサーバー インベントリ、モニタリング、さらに構成を提供している

- Redfishのメリット:スクリプトが作成しやすい、堅牢なセキュリティ、拡張性、マルチ ベンダー サポート

14Gにおける機能拡張

- Redfish 2016標準規格(R1およびR2)のサポート

- BIOSとセキュアブート構成の自動化および標準化、ファームウェアの更新、サーバーアセット インベントリ、稼働状態モニタリング、電源投入/

リセット制御

- Dell Redfish OEMの拡張機能を使用すれば、XMLまたはJSONフォーマットで、BIOS、iDRAC/LC、PERC、NIC、HBAの完全なサーバー構成とファームウェアの更新が可能

20

Redfish API関連リソース• DMTF Redfishの仕様:

http://www.dmtf.org/sites/default/files/standards/documents/DSP0266_1.0.1.pdf

• Dell PowerEdge Redfish API Reference Guide:http://topics-cdn.dell.com/pdf/idrac7-8-lifecycle-controller-v2.40.40.40_API%20Guide_en-us.pdf

• ntroducing the Dell PowerEdge Redfish APIホワイト ペーパー:http://en.community.dell.com/techcenter/extras/m/white_papers/20442330

• RESTful Server Configuration with iDRAC REST APIホワイト ペーパー:http://en.community.dell.com/techcenter/extras/m/white_papers/20443207

• Advanced REST Client for Google Chrome:https://chrome.google.com/webstore/detail/advanced-rest-client/hgmloofddffdnphfgcellkdfbfbjeloo

• Postman REST Client for Google Chrome:https://chrome.google.com/webstore/detail/postman/fhbjgbiflinjbdggehcddcbncdddomop

• cURL command line interface - https://curl.haxx.se/

• Python 「リクエスト」ライブラリ:http://docs.python-requests.org/en/master/

21

システムインベントリ情報の確認 (サーバー単体)

各コンポーネントのファームウェアやシリアル番号までの詳細情報各Firmware適用Ver等までAgent無しで収集いたします

22

Firmware/BIOS のアップデート機能 (サーバー単体)

システムファームウェアUpdate機能(スケジューリング/自動Update等も可能)

<= 手動 or 自動 Update

(Update後のロールバックも可能)

23

iDRACからのPower On/Off 操作

<= サーバー停止状態から操作可能

24

第14世代よりiDRACから全てのBIOS設定が可能に

25

各種設定のエクスポート

<= エクスポート先の選択

<= エクスポー項目(複数選択も可)

<= XML or JSONでエクスポート可能

26

設定のインポート

<= エクスポート元の選択

<= インポート項目(複数選択も可)

<= インポート後のリブート動作指定

27

iDRACからストレージの構成も可能

<= RAIDコントローラ自身のハードウェア設定変更も可能

<= 物理ディスクの設定(RAID構成)やVirtual Disk(LUN)作成も可能

<= 対象のストレージコントローラを選択

28

iDRACによる Zero Touch Configurationラックに搭載してケーブルを配線すればあとは全自動設定)

サーバー上にあるXML Configuration File

DHCP サーバー

http://web-server/xmlfile

Web Server

NFS / CIFSIP要求※DHCPオプション

http://web-server/xmlfileIP +

http://web-server/xmlfile

※MAC Addressは工場出荷時にリストに纏めてDellからお客様へ事前送付いたします

• iDRACのIP設定をDHCPで工場出荷

• お客様環境に機器設置、Network結線

• DHCP ServerにIP問い合わせ(DHCP OptionとしてロードさせるConfiguration Fileの場所を指定)

• IP取得後Web Server等にUpしたConfiguration File(XML File)を読みに行く。

上記にて物理レイヤの設定完了 (BIOS/iDRAC/PERC/NIC等の設定をImport可能)

29

ハードウェア交換時の設定/Firmware自動再構成パーツ交換時にはH/W設定とFirmwareを自動で元に戻します

②:設定された元のFrimwareを適用

①:保守対応等によりPartsが交換された場合 • サーバーの再起動時に、コンポーネントの変更を検知し、

自動で元のFirmwareや設定を適用することが可能

(Firmwareはダウングレードにも対応します)

• 対象コンポーネント

➢ マザーボード

➢ NIC/CNA

➢ RAIDコントローラ 等

• マザーボード交換時にはTag情報, NIC/LOM設定、

BIOSバージョン、LCログをバックアップからリストアすることが可能

※Firmwareは2世代(現行/1世代前)をiDRAC Flash内に保持

30

マザーボード交換時にも元のH/W設定を復元マザーボード交換時にもH/W設定、ビルトインツールを自動で元に戻して起動します

リストアするもの• Service Tag

• iDRAC License

• BIOS, iDRAC and

LOM configuration

• Diagnostics

サーバーフロントパネル内のシリアルフラッシュ内にサーバー情報が保管されている

新しいマザーボード上のiDRAC

はこの情報を読み、保存した設定をリストア

30

Motherboard

iDRAC8

Server Front

Panel Board

• マザーボード交換時のペインポイント– サービスタグの再適用には、カスタマサイトにて標準の機能とは別のプログラムを使用して実施

– iDRACのライセンスを再適用する際には、デルのサポートサイトから再入手が必要

– 変更した設定は、事前にその内容を取得し、デルサポートへ情報を与えておかない限り、設定を復元することは困難

– 診断ツールは、交換されたマザーボードには含まれていないケースがあるため、手動でインストールが必要

• Easy Restoreは、マザーボード交換時のプロセスを自動化– マザーボード交換し、メモリ、HDD等を載せ替えた後、初回に特別な起動メニューの中で、HW設定、サービスタグ、ライセンスキー、診断ツールをすべてリストアするオプション選択し保存

31

NIC交換時のMac Address保持機能NIC交換時もFirmware / MacAddressの変更なく運用可能

永続性ポリシーを設定

仮想MAC Addressが永続的に保持される

32

OS障害時の画面キャプチャ機能(直前3分間)

利用するにはOMSA(OpenManage Server Administrator)/iSMの利用が必要です※OSにAgentの導入が必要となります

時系列

Blue Screen / Kernel Panic発生

Down!

3分間

発生直前3分間のオペレーションを確認Serverへ何らかの操作を実施

33

起動時の画面キャプチャ機能(3回まで自動取得)

34

アラート発生時の挙動(自動処置)を設定可能

35

Performance Monitorモニタリングには、特別なソフトウェアやエージェントは一切不要

• エージェントレスで実現するサーバーリソースのパフォーマンスモニタリング

- CPU

- Memory Bandwidth

- I/O utilization (PCIe)

• グラフ表示可能なパフォーマンスレポート (リアルタイム/ヒストリカル)

• パフォーマンスのアラートの通知も可能

36

iDRAC9 : コネクションビュー• 新しいネットワーク接続ビューによって、リモートサーバーのI/O接続を簡単に確認

• サーバーのEthernet LOM、NDC、アドインNIC、iDRAC9が正しいスイッチおよびスイッチ ポートと接続しているかどうかを迅速に確認

• 配線のエラーを修正するために遠くから高コストな技術者のディスパッチを受けることを回避

• サーバー上のI/Oポートの接続ミスを診断および修正し、年間に最大数百時間を削減

iDRAC9は スイッチからの LLDP情報を表示

14G Only

37

コネクションビュー:iDRAC9自体の接続14G Only

38

コネクションビュー:LOM、NDCの接続14G Only

39

コネクションビュー:Add-on PCIe NICの接続14G Only

40

iDRAC9 Support Assist

• システムのダウンタイムを最小限に抑える組み込み型のupportAssist(自動ログ取得/自動通報)機能

• お客様がオン/オフを切り替え可能なオプション機能

• Dell EMC Servicesに直接「オートコール」する機能

• プロキシサーバーまたはコンソールソフトウェアプラグインも不要

• 予測型のアラート発報 / 自動ケース作成まで対応(保守契約にProSupport Plusが必要)

• サポートにかかる時間が短縮され、ITサービスの提供SLA が向上

14G Only

41

クラウド利用Serverの安全な再利用 / 破棄

PowerEdge Lifecycle Controllerはサーバーをリパーパスまたは破棄する場合にデータのセキュリティを確保

• システム消去機能ではストレージデバイスに搭載されたISE(Instant Secure Erase)と呼ばれる機能を活用

ISEのメリット

• 速度:DoD 5220.22-Mなどのデータの上書き手法と比べてはるかに高速(何時間もから数秒に短縮)

• 効率性:ISEでは予約済みブロックを含む、ドライブ上のすべてのデータを消去(SSDドライブの問題の場合など)

• TCOの向上:ストレージデバイスを破壊したりするのではなく再使用が可能

14G Only

OMEDell EMC OpenManage Essentials

43

Dell EMC OpenManage Essentials (OME)エンタープライズ製品を監視・管理するために最適化された

単一コンソールシステム管理ソリューション

• iDRACと連携し、エージェントフリーでBIOSとFirmwareアップデートの一括管理

• エージェント連携による(OMSA)OSドライバアップデートまで対応可能

• サーバーデプロイメントの自動化、プロファイル複製保管、ポリシーベースのHW、OS設定により、運用効率、コンプライアンス、セキュリティを改善

• OpenManage Mobileを利用すればモバイルデバイスからもデータセンタのハードウェアの監視、管理が可能

• シングルコンソールで実現する、サーバー/ストレージ/ネットワーク/ビジネスクライアントのリモート管理Tool

(集中管理型のディスカバリ、インベントリ収集、モニタリング、設定管理とメンテナンススケジューリングが可能に)

デルサポートへの自動通知サービスオプションで、障害時の対応を自動化させることも可能

44

OpenManage Essentials v2.3の新機能

Dell OpenManage

Essentials

サーバー

ストレージ

ネットワーキング

包括的なライフサイクル管理 検出/インベントリ/モニタリング

OpenManage Mobileによる、時と場所を選ばないハードウェアモニタリング

PowerEdge

サーバー

v2.3の新機能

• プロファイルを使用した容易なサーバーワークロードのバックアップ/

リストア

• サーバー導入用のガイド付きテンプレート

• IOA構成を含むように、シャーシ レプリケーションを改善

• 構成のずれの修正

v2.3の新機能

• 拡張性の向上

(最大8000ノード)

• SNMP v3

• ICMP pingなし

の検出

ハイパー コンバージドインフラストラクチャ

XCアプライアンス

v2.3の新機能

• VxRail/XCの検出

• VxRail

Manager/Prismのリンクおよび始動

45

ハードウェア集中監視 (ヘルス状態監視/アラート発報)

46

管理機器のワランティレポート機能

保守状況をレポート&エクスポート機能H/W保守管理台帳として利用も可能

47

システムインベントリ情報の集中管理Frimware Ver別などの条件指定でソートも可能(Update対象の絞込み等が容易に)

48

Firmware/BIOS のUpdate集中管理機能

システムファームウェアの一元管理 Updateも一元操作

①:対象Serverを絞り込んで選択

②:Uptdate Pacageを選択

③:スケジュール/即時適用等設定

④:Option(ダウングレード許容/再起動許可など)

49

OMEのタスクのスケジュールを一覧確認

50

OMEを利用したPush型一括設定適用Model = R630

ConfigType = A

Model = R630

ConfigType = B

Model = R730

ConfigType = A

Model = R730

ConfigType = B

Model = R630

ConfigType = B

Model = R630

ConfigType = A

Model = R730

ConfigType = B

Model = R730

ConfigType = A

個別にConfig Fileを作成

Model = R630

RAID設定A

Model = R630

BIOS / NIC設定A

Model = R630

RAID設定 B

Model = R630

BIOS / NIC設定B

個別にConfig Fileを作成

51

OMEを利用したPush型分割設定適用Model = R630

ConfigType = A

Model = R630

ConfigType = B

Model = R730

ConfigType = A

Model = R730

ConfigType = B

Model = R630

ConfigType = B

Model = R630

ConfigType = A

Model = R730

ConfigType = B

Model = R730

ConfigType = A

個別にConfig Fileを作成

Model = R630

RAID設定A

Model = R630

BIOS / NIC設定A

Model = R630

RAID設定 B

Model = R630

BIOS / NIC設定B

個別にConfig Fileを作成

52

OMEを利用し指定サーバーにファームウェアを一括適用プロダクションサーバーの状態を監視し自動でアップデート/運用後の自動Updateにも対応

新しいServerが到着基盤に追加

OME

OMEで新Serverを検出

検出!

ServerのF/Wはが既存と違うVer

OME

OMEが新Serverが既存FirmwareとVer違いであることを検出

Firmware相違!

OME

OMEが新ServerにFirmware適用を指示(自動化も可能)

FirmwareUpを指示(Downも可能!)

各Serverはリポジトリから該当F/Wを取得

Firmwareをネットワークリポジトリに保持

- 新しいアップデートをリポジトリに追加

- OMEから支持すれば指摘機器のiDRACがFWをダウンロード&適用

- アップデートに適切なタイミングをスケジュールすることも可能

- iDRAC は必要なアップデートのみをダウンロードします

- ※外向きPort 21の開放が必要

運用後は必要なものを指定して一括アップデート

- サーバーの次回再起動時まで、アップデートするデータをiDRAC

のメモリ内に保持させることも可能(それまでは適用しない)

- アップデート適用のタイミングも設定可能(スケジューリング)

- 適用のみ行い、再起動のタイミングも指定出来る

53

構成ベースラインを継続的に検出

OME構成のドリフト検出と修復を利用すると、お客様のエンタープライズ全体でセキュリティ関連の設定をロックダウン可

• ベースラインを構築するために使用されるサーバー構成設定と値を定義する※お客様がセキュリティポリシーを確実に制御するために必要であると考える任意の設定を設定する。

• これらのベースラインを本番環境のサーバーに割り当てる。

• OMEは割り当てられたベースラインからの逸脱があるかどうかをレポートするようになる。

• OMEでは、データセンターを確実にセキュリティ保護するためにこれらをベースラインに戻す改善タスクを実行できる。

• iDRACで構成に対する変更があった場合、またはファームウェアの更新があった場合に管理者にアラートを送信することも可能

OMMDell EMC OpenManage Mobile

55

OMMは様々な管理体系をサポート可能なツール

OpenManage MobileConfigure, Monitor, & Remediate

iDRACAt-the-Server or Remote

OMEConsole

RACADMCommands

56

OMMの接続体系

OM Essentials (Console)

iDRAC (12G-14G)

iDRAC with Quick Sync 2 moduleAccess the OM Essentials Console or iDRAC

over an internal network

Internal Network

Access 14Gen iDRAC with Quick Sync 2 (Bluetooth/Wi-Fi)

At-the-Server

Access 13Gen iDRAC with Quick Sync (NFC bezel)

iDRAC with Quick Sync bezel

iDRAC with OMM

58

OMMでどこからでもiDRACへアクセス

Dell EMC PowerEdge Server(iDRACへの1対1アクセス)

iDRACの機能にフルアクセス可能 主要機能へのアクセスに対応

Remote: iDRAC GUI(Web UI)

At-the-Server: PC (USB ➡ iDRAC Direct)

Remote: OMM App

At-the-Server: OMM “Quick Sync 2”

• Deploy• Update• Monitor• Manage

• Review server details• Review logs and health status• Configure IP/BIOS/location• Remediate through reboot, VNC, SupportAssist

59

OMMから主要機能を操作可能

Configure Monitor Remediate

• IP address

• Credentials

• iDRAC

• BIOS

• Networking

• Location

• Server inventory

• Alerts via OME

• Logs: LC / SEL

• Health status

• RACADM

• Reboot server

• iDRAC GUI

• Virtual Console

• Support Assist collection

• Crash screens & videos

* The actual features available depend on many factors such as iDRAC licenses, iDRAC FW versions and server models

OME with OMM

61

OMMでどこからでもiDRACへアクセス

OpenManage Essentials

(PowerEdgeへの1対多アクセス)

OMEの機能にフルアクセス可能 主要機能へのアクセスに対応

Access: PC Access: OMM App

• Deploy• Update• Monitor• Manage

• Review server details• Data center monitoring (alerts)*• Logs and health status• Reboot server

* Alerts are also shown on Apple Watch or Android Wear

62

OMMでどこからでもOMEへアクセス

Monitor Remediate

• Server inventory

• Alerts via OME

• Logs: LC / SEL

• Health Status

• Reboot server

• Access iDRAC GUI

* The actual features available depend on many factors, such as iDRAC licenses, iDRAC FW version and server model.

RACADM with OMM

64

OMMからRACADM CLIを実行可能

• OMMにいくつかのRACADM コマンドセットがプリセットで用意されている。

• RACADMカスタムコマンドも全て実行可能

• モバイルデバイスに結果出力が可能。

コマンド実行から実行結果確認までOMMで可能に

Quick Sync2

66

OMMを利用した近距離1対1管理をセキュアに提供

Use Case

68

OMMなら場所、時間に捕らわれずに対応可能

管理者の悩み

• 管理PCだけだとシステムの問題に気付くのが遅れてしまう事も・・・問題が起こってから気付いたり、翌朝のメールアラートで障害に気付く事も

• =>結果としてSLAに影響してしまう

OMMの利点

• ServerやOMEからの通知をMobile Deviceで受ける

事で、場所にとらわれずいつでも問題発生に気付く事が可能に

• Logやヘルス状況をOMMですぐに確認可能

• Mobile DeviceからでもRebootやCLI等の対応も可能

* アラートはアップルウォッチやAndroidのウェアラブル端末でも受信可能

69

OMMならどこででも通知を受け取れます

OpenManage

Mobile App

OpenManage Cloud Services

Vendor Push Notification Services

OM Cloud Service はApple/Google のpush通知 serviceに通知を送信

OM Console は OM Cloud Serviceに問題を通知

Notification

Issue detected

OMMはOpenManageEnterpriseにIP経由で接続も可能

Cloud

OpenManage

consoleが問題を検知

最終的にApple/Google通知serviceから管理者のOMMApplictionに通知される

70

OMMからiDRACの初期設定を実施

管理者の悩み

• Server設置後、iDRACに管理IPを設定しなければならない。フロントLCDからIPを設定するのは手間がかかってしまう。フロントLCDは小さいし使いにくい。

OMMの利点

• OMMからQuick Syncを使ってiDRACのIPを付与する事が可能。(Quick SyncからBIOSの主要設定を行う事も可能)

• 利用しやすいUIで迅速、簡単に設定が可能に。

• 初期設定が終わればあとはiDRACから設定を実施

71

問題発生時にコンソールカートの代わりにOMMを利用

管理者の悩み

• Serverクラッシュ時にコンソールを運んで接続、

状態確認やクラッシュ時のログ確認を実施するのは大変、コンソールが空いていなくて困る事も

OMMの利点

• OMMからQuick Syncを使ってServerの状態確

認、ログの確認、クラッシュ時のスクリーンショットの確認、前回Boot時の動画確認、クラッシュ前後のビデオを確認 etc.. 障害対応に必要となる情報を確認する事が可能

72

OMMを利用した近距離1対1管理をセキュアに提供

14G ServerではフロントLCDがベゼルに付属。ベゼルが無ければLCDからの初期 設定が出来ない。

OMMがあればフロントLCDが無くても初期設定を実施可能。Quick Syncはベゼルを買わなくても利用が可能。

73

OMMをからQRコードを読んでiDRACパスワードを変更

管理者の悩み

• iDRACの初期パスワードを、よりセキュアなランダムパスワード工場出荷で購入したい。しかし購入後に1

台1台パスワードを変更するのは大変。パスワードを控えて、iDRACからアクセスしてパスワードを変更しなければならない

OMMの利点

• OMMでServerに貼り付けられたQEコードを読み込

めばパスワードをメモしなくとも自動で読み込める。あとは読み込んだパスワードでQuick SyncからiDRACにアクセスして初期設定(iDRACのパスワード変更等)実施すればOK。

OMPCDell EMC OpenManage Power Center

75

電力や熱管理の必要性

1. 電力、ファシリティコストの削減 (初期コスト<< ランニングコスト)

• 電力の利用状況を可視化し、具体的なコストを算出することで、過剰な電源インフラ、冷却電力、ラックスペースを削減

2. ファシリティのリスク軽減

• 電力の異常上昇や温度上昇など閾値を超えたアラートを検知

• 電力供給の限界や冷却装置の障害などサーバーがダウンする前にリスクを早い段階で把握

3. 節電、省エネ対策

• 夏場の電力ピーク時にインフラ全体の節電を実施

まず利用しているIT機器の電力の把握

76

OpenManage PowerCenterデータセンター、マシンルーム、ラック、プロジェクト単位で最大2000ノードの電力管理が可能

グループ単位で消費電力を統計管理ラック、プロジェクト単位で電力制限が可能電力や温度の異常があれば迅速に検知

77

OpenManage PowerCenterの主な機能

1. 電力および温度の利用状況および統計情報の取得(最大 1年間)

2. 閾値指定によるアラート通知

3. 電力ポリシーによる運用制御(上限電力、優先順位、スケジューリング)

4. レポート機能(グループ/デバイス単位のレポーティング)

5. 電力量による課金機能

78

(補足)Power Center初期設定 Image• サンプリング間隔 (1分,3分,6分)

• 単位指定

- 電力Watt / BTU

- 温度摂氏・華氏

- 通貨$、¥、元各国に対応

• 各プロトコルのタイムアウト値

- IPMI,SNMP,WS-MAN

• 定額料金、冷却乗数

- kWhあたりの値段

- 冷却エネルギーを算出するための乗数

• アラート(SNMPトラップ)先

- 最大3箇所

• DBの保管期間(最大1年)

• アクセスユーザの指定

- ローカルユーザ

- SSOを利用できるドメインユーザ

79

(補足)Power Center初期設定(デバイス検出)

デバイスのIPおよび範囲を指定

プロトコルを指定• IPMI = iDRAC

• SNMP = PDU, UPS

• WS-MAN = M1000e Chassis

デバイスの種類を認識

• サーバー• PDU

• UPS

• シャーシ• サポート外 等

80

(補足)Power Center初期設定(グループ作成)物理グループ - 実際にある場所を指標として指定 (データセンター、ルーム、通路、ラック、シャーシ)

論理グループ - プロジェクト単位を指標として指定(物理的に分散した環境でもグループとして管理)

81

(補足)Power Center初期設定(アラート閾値設定)

• 重要なしきい値(Error)• 警告しきい値(Warning)

最大電力/平均電力(しきい値より) 大きい

平均温度大きい および 未満

デバイス単位、グループ単位で指定が可能

82

(補足)アラートはOpenManage Essentialsで検知

アラート後の処理(メール発報等)はOME側の機能で対応

83

Power Centerからのイベント内容の確認

コンソールからドリルダウンで異常や閾値を超えたグループやデバイスを特定可能

84

Power Centerのダッシュボード/統計情報

• 現状の使用電力、デバイス周辺の温度状態を確認し表示• 過去の電力、温度の変移のビジュアル表示も可能• 利用期間に応じた(設定した)課金情報を表示することも可能

85

設定された電力ポリシーによる運用

• 電力の上限設定• 優先順位の設定• スケジュール指定

Sensitiveな電源環境や節電期間(夏場の電力ピーク時)

86

OpenManage PowerCenter接続構成例

PowerCenterコンソール

・・・

コンソールは無償でご利用いただけます(デル ダウンロードサイトより入手可能です。)

動作OS環境• Windows 7

• Windows Sever 2008 R2 / 2012 R2

iDRAC管理ネットワークを利用

iDRAC

iDRAC

iDRAC

ISMiDRAC Service Module

88

14GのiSM(iDRACサービス モジュール)iSMはiDRACからインストール

• iDRACファームウェア イメージにiSMインストーラが含まれている(Windows、SLES、RHEL、ESXi)

• メリット

—サポート サイトでiSMパッケージを検索して所定のプラットフォームにダウンロードする必要がないため、管理時間が短縮

—iSMがSupportAssistコレクションにOS

情報を追加

ホストOS IP経由のiDRACアクセス

• ホストのIPアドレスを介してiDRACインターフェイスにアクセス可能(iDRAC GUI、Redfish、WS-Man、SNMPトラップ)

• メリット

—インバンド ネットワーク経由での高速なiDRACアクセスが可能

— iDRAC疎通不可の場合の代替えパスとして利用

Dellサポートへサポート支援接続

• OSログの収集に加えて、Dellサポートとのエンドツーエンド接続を作成するiSMは、サポートにさらなる付加価値を提供

• メリット

—はるかに短いIT管理時間で、サーバーの問題を特定/解決し、自動的にDellにアップロード

リモートサーバーの電源の入れ直し

iSMは、iDRACと連携してiSMからの通信

が一定時間以上経ってもない場合はServerを自動再起動させる事も可能

• メリット

— 電源ケーブルの抜き差しのためにサポート担当者がサーバーへ出向くことなく自動復旧

— 遠隔地ののハードウェア トラブルシューティング時間を大幅に削減

iDRAC

iDRACサービスモジュール

OS

iDRAC

iDRAC

サービスモジュール

OS

WS-MAN、RACADM、IPMI

イベントログ

WMIOS

情報

89

iSM (iDRAC Service Module)

iDRAC Service Module (iSM) はOSに導入されプロセスとして動作するApplicationです。iSMはiDRACの機能をさらに拡張させます

• OS 情報を取得してこれをiDRAC/OMEに情報を渡す事が可能(インベントリ機能の強化)

• Lifecycle ControllerのログをOS イベントログに出力する事ができる様になる

• 自動システムリカバリ機能が利用可能(タイマーベースの監視で再起動)

※iDRACがiSMと定期通信を行い、通信断になった場合タイマーを設定して共有再起動をかける機能。

• 自動OSログ収集機能でOS情報を含めて障害発生時にサポートへ提出するログ収集が自動化できます。※iDRACの自動ログ収集機能はH/Wレベルの収集まで、iSMを利用すればOSレベルまでログ収集が可能

• iDRAC自身が応答しなくなってしまった場合のiDRACのハードリセット(再起動不要)

※管理のKeyとなるiDRAC自身が応答不能となった場合にiDS側からiDRACのリセットをかけることが可能

• OS側のInbound IPからiDRACにアクセスが可能※iDRACに対してService用 NIC PortからiDRACにアクセス可能。

90

iSM機能マトリックス(OS別)特性 Windows Nano

SLES/

RHELUbuntu/Debian ESXi CentOS Xen

プラットフォーム

プラットフォームiDRAC

ファームウェアの必要バージョン

OSの基本情報(IPMI準拠) ● ● ● ● ● ● ● 12G以降 1.55.55以降

OSのネットワークインターフェイスモニタリング ● ● ● ● ● ● ● 12G以降 2.0.0(13Gファームウェア)以降

LCログレプリケーション ● ● ● ● ● ● ● 12G以降 1.55.55以降

自動システムリカバリ ● ● ● ● ● ● ● 12G以降 1.55.55以降

WMIインターフェイス ● ● n/a n/a n/a n/a n/a 12G以降 2.0.0(13Gファームウェア)以降

自動TSR収集 ● ● ● ● ● ● ● 12G以降 1.55.55以降

NVMe PCIe SSDデバイスの削除 ● ● ● ● ● ● ● 13G以降

リモートiDRACハード リセット ● ● ● ● ● ● ● 13G以降

ホストOS経由のiDRACアクセス ● ● ● ● ● ● ● 12G以降

SNMPトラップ ● ● ● ● ● ● ● 12G以降

サーバーのすべての電源の入れ直し ● ● ● ● ● ● ● 14G以降

LCでのiSMインストーラ ● ● ● ● ● ● ● 14G以降

LCからのインストール(スクリプト) ● ● ● ● ● ● ● 14G以降

組み込みSupportAssist ● ● ● ● ● ● ● 14G以降

OpenManage Plug-InOpenManage Integration for VMware vCentere

92

Dell EMC OpenManage for VMware

OpenManage Integration for

VMware vCenter

• vCenter ServerにPlug-Inとして導入することで、vCenterからHost

Serverのハードウェア監視や管理が可能

OpenManage Management Pack for vRealize Operations

• vRealize Operations Manager にマネジメントパックとして追加し、vRealize製品のダッシュボードに、ハードウェアオブジェクト、ヘルス状態監視とアラート機能を追加する。 (※OMIVVのLicenseが必要)

93

OMIVVOpenManage Integration for VMware vCenter

監視 / アラート• インベントリ、監視、アラート詳細• Dellハードウェアアラートに対して推奨される

vCenterのアクションを提供

配置 / 展開• Dell Life Cycle Controllerを利用したZero-

Touchでのゼロタッチでのベアメタルハイパーバイザ展開が可能。※PXE利用無しで可能。

Firmware

アップデート• vCenterからBIOS と Firmware のUpdateが可能

ハードウェア管理 • ハードウェアの保守/保証情報の管理が可能

仮想環境でのDell EMC PowerEdgeサーバーの管理と展開に関連するツールとタスクを提供するvCenterプラグイン

94

OM vRealize Operations Management Pack

監視 / アラート• インベントリ、監視、アラート詳細• Dellハードウェアアラートに対して推奨される

vCenterのアクションを提供

配置 / 展開• Dell Life Cycle Controllerを利用したZero-

Touchでのゼロタッチでのベアメタルハイパーバイザ展開が可能。※PXE利用無しで可能。

Firmware

アップデート• vCenterからBIOS と Firmware のUpdateが可能

ハードウェア管理 • ハードウェアの保守/保証情報の管理が可能

Dell EMCハードウェアをvRealize Operations(vROps)の管理/分析に組み込む為のvRealize Operations管理パック

95

仮想環境と物理H/Wの管理を統合

管理の複雑性を排除

日々の管理タスクに必要なConsoleを減らしてシンプルで分かりやすい運用管理環境を提供

VMware vCenter

Server

Dell OpenManage

Integration for

VMware vCenter

ESX Installer

BIOS

iDRAC with Lifecycle ControllerOMSA

vSphere

VMware vRealize

Operations Manager

96

vCenterからハードウェアの詳細情報確認が可能

管理の複雑性を排除

全てのホストのインベントリ、ヘルス状況、アラート、保守情報が確認可能で、記録とレポート出力が出来る

97

vROpsにH/Wのヘルス状況とアラート情報を提供

管理の複雑性を排除

サーバーコンポーネントをオブジェクトとして表示してアラートを確認。ヘルス状態をドリルダウン分析でトラブルシュートも可能

分析対象コンポーネントとハードウェアの関連性も確認可能

ドリルダウンでH/Wの障害箇所特定も可能

98

OMIVVはESXiベアメタル展開を可能に

迅速な展開

ESX展開の数十のステップを自動化

クラスタにServerを追加する前にOMIVVがコンプライアンス準拠の確認を実施

Serverの電源、ネットワーク、iDRACを接続

•自動構成をEnableにしていると

(CISOR), iDRAC networkに接

続された新しいDell EMC Serverが

Hostとして OMIVVに表示される

ESX Deployウィザードを起動

•定義済みのハードウェアテンプレー

トとハイパーバイザテンプレートを使

用してサーバーを構成し、ESXiのイ

ンストールします

設定を完了•追加のネットワーク/ストレー

ジの設定を完了し、ライセン

スを割り当て設定を完了

99

OMIVVがUpdateタスクを実施しリスクを最小化

リスク最小化

vCenterでクラスタ対応のファームウェアとBIOSアップデートをスケジューリングして、リスクとダウンタイムを最小限に抑えます

!

OMIVVがUpdate対象のServerをメンテナンスモードに設定し稼働しているVMを

vMotionさせる

Firmware / BIOSをUpdateし、必要に応じてHostを再起動させる

HOSTをメンテナンスモードから復帰させ、次のUpdate対象サーバーをスケジューリング

100

OMIVVがプロアクティブHAのヘルスプロバイダとして動作

リスク最小化

vSphere 6.5から対応したプロアクティブHAに対応(ファン、電源、およびSD冗長性損失時のHA挙動を自動化)

!

101

既存のセキュリティロールを活用して管理

リスク最小化

コントロールアクセスはvCenterのロールと権限に統合

OMIVVのセキュリティはリンクモードのvCenterとの競合を避けるためVM側で処理

!

102

vRealize Operationsのダッシュボード(イメージ)

Serverヘルス状態のヒートマップとどこに物理Issueが発生しているかを表示

電力消費量と温度状況のクイックビューを表示

システムアラートと深刻度をレポート

103

vRealize Operations 詳細ビュー(イメージ)

Serverヘルス状態のヒートマップとどこに物理Issueが発生しているかを表示

電力消費量と温度状況のクイックビューを表示

システムアラートと深刻度をレポート

104

OpenManage Integration for VMware vCenter scales

• 初期展開時に仮想マシンのサイジングを確立して、仮想リソースを最適化して環境のサイズを最適化する

• 1つのOMIVVインスタンスで最大1,000のホストと10のvCentersをサポートできます

• 最大15個のパラレルクラスタレベルBIOS /ファームウェアアップデートを同時にスケジューリングおよび展開できます

• 複数のPlatform Service ControllerドメインのOMIVVインスタンス間を切り替える機能

ESXiESXi

ESXiESXi

ESXiESXi

ESXiESXi

ESXiESXi

ESXiESXi

ESXiESXi

ESXiESXi

ESXiESXi

ESXiESXi

ESXiESXi

ESXiESXi

vCenter ServervCenter Server

vCenter ServervCenter Server

vCenter Server

vCenter ServervCenter Server

vCenter ServervCenter Server

vCenter Server

セキュリティクラウド基板に求められるH/WのSecurity保護機能

106

H/Wプラットフォームを含めた総合的なセキュリティを提供クラウドプラットフォームではサーバープラットフォームのセキュリティ設計はOSやアプリケーションと同じくらい重要に

ファームウェア(BIOS、BMC、HDDなど)

ハードウェア設計の永続保持

ハイパーバイザー/OS

アプリケーション

クラウド

セキュリティへの注目や費用が集まりやすい領域対策Toolも豊富

見落とされがちなインフラストラクチャ側のセキュリティ対策

一般Toolでの検出も困難

ファイアウォール

107

偽のファームウェアにアップデートされていた事件

http://appleinsider.com/articles/17/02/23/server-firmware-security-incident-in-2016-forced-apple-to-sever-ties-with-vendor-super-micro

108

H/Wプラットフォームを含めた総合的なセキュリティを提供クラウドプラットフォームではサーバープラットフォームのセキュリティ設計はOSやアプリケーションと同じくらい重要に

• 検出が困難 : 悪意のあるファームウェアは、現在のアンチウイルススキャナーでは検出できない

• 永続的: 悪意のあるファームウェアは再起動後や電源の入れ直し後に再ロードされてしまう

• OS前の制御 : BIOSのマルウェアは、OSのロード前の下位レベルでサーバの動作を制御してしまう

• 最新の状態でない : OSセキュリティの問題に対するソフトウェアのパッチ適用は頻繁だが、ファームウェアを最新のセキュリティに対応させれているケースは少ない

• 複数の攻撃ポイント : 一般的なサーバプラットフォームは、タイプの異なる複数のデバイス ファームウェアを持っており、そのすべてを保護する必要がある

PSU

ストレージ ドライブ

FC HBA

BMC BIOS

ストレージコントローラ

CPLD

搭載されたサーバーファームウェア

NIC

109

第14世代PowerEdge「サイバーレジリエントアーキテクチャ」

高速リカバリ信頼性の高い検知

効果的な保護

PowerEdgeセキュア ブート

認証済みのファームウェア更新

システムロックダウン

OMEドリフト検出

永続的なログ

セキュリティ アラート

BIOSリカバリ&OSリカバリ

System Erase

Easy Restore

110

iDRAC9:信頼できるシステム管理

• 安全なパスワード:保護されていないネットワーク上で新しいiDRACが不注意にも公開されないよう防止

• 強力なパスワード ポリシーを推奨

• 2要素認証と公開鍵認証

安全な認証****

認証情報ヴォールト

• 証明書やパスワードなどの重要な情報は、iDRACフラッシュ メモリに安全に保存

• ヴォールト内のコンテンツは隠されたrootキーを使用して暗号化されるため、メモリが盗まれた場合でも読み取られない

ハードウェアルート オブ トラスト

• iDRACとBIOSのファームウェアを安全にブートするための、シリコンに埋め込まれた変更できないルート オブ トラスト

• 認証に失敗した場合、信頼できるイメージに高速リカバリ

• お客様による署名済みSSL証明書

• カスタム ログイン バナーを使って、お客様はユーザーに独自のログイン ガイダンスとポリシーを設置可能

カスタマイズ

• アクティブな直接認証とLDAP認証

• SNMP v3

• IP範囲のブロック

• TLS 1.2通信

安全なプロトコル

• IPアドレスごとにログイン失敗の上限を設定

• プロトコルごとに構成可能なIPポート

• セッション タイムアウトを構成可能

その他

111

iDRAC9から物理サーバーのセキュリティ確保

ロック可能なベゼルと検出可能なパネル

:上部パネルは誰かが開いたときやシャーシが触られたときにセンサー検出してアラートを発報

通知とアラート

:何らかの不正侵入を検出した場合に通知またはアラートを生成するようにiDRACを構成可能

個別のI/Oポート制御

:iDRACはすべてのポートを有効化/無効化でき、堅牢性と細分性に優れたすべてのサーバーハードウェアの制御を提供

例:外部USBポートをロックする等

112

サーバー ファームウェアの保護暗号で署名されたファームウェアパッケージは、攻撃対象領域を最小限に抑える

• 侵入者がサーバーインフラストラクチャの制御権を取得してデータセンターのコア基盤を侵害するために、サーバファームウェアをハッキングする脅威がある

– サーバ コンポーネントは複雑なサプライチェーンで多くのFirware/Device Driverを搭載しており、そこからのハッカーの侵入経路も多い

– サプライチェーンの複雑性から修復にかかる時間も増加

• ファームウェアをアップグレードするための安全なプロセスは、信頼できるソフトウェアアップグレードのプロセスと同等に重要である

• ファームウェアは認証が必要、かつ不正使用またはバックドアの更新が行われないようにロックしておく必要がある

• Dell EMCでは主要なサーバーコンポーネントに署名済みファームウェアアップデートを提供する。

– 例 : 攻撃者がマルウェアのファームウェアでIntelのNIC

を更新しようとしても、そのファームウェアはDell EMCによって署名されていないことを検知し、Dellのツールが更新をブロックする

– PowerEdgeでサポートされているデバイスは、署名のないファームウェアを拒否する事が出来

– PSUなどのコンポーネントはBMC/iDRACの管理配下になっていて、アップグレードする方法はDellが許可したツールのみに限られる

• システムロックダウンを設定する事によって、管理者がプロファイルをロックして以降のシステム構成とファームウェアの変更を防止可能

• NISTの仕様(NIST SP800-147B、NIST SP800-

155)のガイドラインに準拠

14G Only

113

PowerEdgeセキュアブート

PowerEdgeセキュアブートにより、サーバーブートファームウェアをエンドツーエンドで検証

• Intel Boot Guard Technologyによって有効化するサーバーハードウェアのルートオブ トラストを確保

– システム起動時に、PowerEdge BIOSイメージの信頼性を検証

– システムは、BIOSがDellによって提供された有効な署名済みイメージと一致する場合にのみ起動

• iDRAC9チップに書き込まれたDellの公開鍵を使用して有効化する

– ファームウェアが検証できて正規のものである場合にのみiDRACが起動

サーバーのブートプロセスで検証されるコンポーネント

• オペレーティングシステムのブートローダー

• PCIeカードから読み込まれるUEFIドライバ

• 大容量ストレージデバイスからのUEFIドライバおよび実行可能プログラム

14G Only

114

セキュアブートポリシーのタイプ

標準セキュア ブート ポリシー• 信頼できないOSイメージ、または異なるブートメディアからブートできてしまう事からシステムを保護する

• 有効化すると、BIOSはプリブートイメージの認証にDell EMCからの鍵と証明書を使用する

• Dellサーバーは標準ポリシーで出荷。これには、Dellで生成された公開鍵、1つまたは複数の鍵交換鍵(OSベンダーから提供される鍵)、UEFI認証局によって生成されたホワイトリスト証明書が入ったデータベース、ブラックリスト証明書が入ったデータベースが含まれる。

• UEFIは署名済みのブートローダーをチェック。ブートローダー証明書が署名されていない場合や、ホワイトリスト証明書の中に見つからない場合、またはブラックリスト証明書の中で見つかった場合、システムはブートプロセスを停止する。

カスタム セキュア ブート モード• セキュリティを特に気にするお客様は、Microsoftなどではなく自分の組織で署名したブート ローダーを使用することを望まれる。

• PowerEdge拡張UEFIモードにより、お客様は自分の組織で署名したブート ローダーを使用してシステムのブートできる。お客様自身によるシステムのブートの完全性を制御。

• 有効化すると、BIOSはユーザーがカスタマイズした鍵と証明書を使用する。システム管理者は各自でDBとDBXに入力することを選択できる。

14G Only

115

PowerEdgeシステム ロックダウン

• システム ロックダウンは、システム ファームウェア イメージや重要な構成データの変更をDellのツールによって防止する14Gの新機能

• ロックダウンモードでは、システムコンポーネントのいずれかでコードや構成に悪意のある変更が行われないように防止/保護を提供

• ロックダウンモードはライセンスが必要な機能で、iDRAC Enterpriseライセンスの一部として提供される

• ロックダウンモードをサポート/適用するDellのツールまたはインターフェイス=> iDRAC GUI、racadm、WSMAN、Redfish、DUP、OMSA/OMSS、BIOS F2、SysConfig、IPMI

• 電力制限、電源操作など特定の操作はシステムがロック ダウンモードのときでも許可される

14G Only

116

PowerEdgeシステム ロックダウン

もしくは、Racadm, WSman, or RedfishなどからのON/OFF設定が可能

14G Only

117

構成ベースラインを継続的に検出

OME構成のドリフト検出と修復を利用すると、お客様は、次のステップに従ってエンタープライズ全体でセキュリティ関連の設定をロックダウン可能:

ベースラインを構築するために使用されるサーバー構成設定と値を定義する。お客様がセキュリティ ポリシーを確実に制御するために必要であると考える任意の設定が可能。

これらのベースラインを本番環境のサーバーに割り当てる

OMEは割り当てられたベースラインからの逸脱があるかどうかをレポートするようになる

OMEでは、次に、データセンターを確実にセキュリティで保護するためにこれらをベースラインに戻す改善タスクを実行できる。

iDRACで構成に対する変更またはファームウェアの更新に関するアラートを送信することも可能

118

iDRAC9 BIOSリカバリ機能

• BIOSは最も重要なシステムファームウェアであり、常時信頼されるものである必要がある

• BIOSが破損するか、暗号形式の整合性検証に失敗すると、PowerEdgeは自動的にBIOSを初期イメージにリカバリする

PowerEdPowerEdge geによるBIOSリカバリの実現方法

– 14Gサーバーではプライマリとリカバリの2つのBIOS ROMをシステムに保持する

– システムでは常にプライマリROMを使用。リカバリROMは常にホストに対して非表示でセキュアに確保され、リカバリROM自体を更新するかリカバリの際にプライマリROMを更新する場合にのみiDRACを介してアクセスが可能

– 14Gサーバーでは、BIOSのリカバリを開始する以下2通りの方法がある

1. iDRAC 9がBoot Guardの障害を検出し、BIOSの自動リカバリを開始

2. BIOS自体でFVの破損を検出してリカバリを開始することが可能

※これらはすべてのリカバリイベントがログに記録され、アラートの生成も可能

14G Only

119

PowerEdge組み込みOSリカバリ14G Only

• 事前構成済みでプリインストールされている冗長OSイメージコピーからお客様のシステムをリカバリする機能

• OS破損またはシステム内のプライマリOSイメージの消去を経たPDOS攻撃につながる状況に対応する

– OSイメージの冗長/リカバリ コピーはプライマリOSの通常の起動中には非表示であるため、侵害されたOSからの悪意のある攻撃からは防御される

– これまでの方式では、リカバリOS領域を完全に「非表示」にさせるハードウェアとしての対応デバイスは無かった

機能詳細:

– 冗長OSはDellがインストールするか、エンドカスタマーのIT部門でプロビジョニングすることが可能です

– OSのリカバリコピーを非表示にする。ユーザーがリカバリデバイスターゲットとして特定のデバイスを選択した場合、次回ブート時にBIOSでは、OSビューでこのリカバリ デバイスを無効化/非表示にするオプションを提供する

– 必要に応じて管理ツールから「リカバリOSに切り替え」を呼び出すとリカバリエージェント/OSが起動し、プライマリOSのリカバリを実行する、またはプライマリOSとして引き継ぐことも可能

120

PowerEdgeサーバーの“Easy”リストア14G Only

• iDRAC9とLifecycle Controllerの組み合わせによってサーバーファームウェアの高速リカバリと構成設定の高速リカバリを実現

• サーバープロファイルによってサーバーのvFlashまたはネットワーク ストレージに対する現在のファームウェア、構成、ライセンスのバックアップが可能

• マザーボードの交換を必要とする状況でもiDRACでは構成情報とライセンスを自動的にリストア。

• コンポーネント(NICなど)の交換の場合、iDRACでは構成およびファームウェアイメージを保持しており、自動的にリストアする。

121

システムの安全なリサイクル / リパーパス&破棄14G Only

PowerEdge Lifecycle Controllerはサーバーをリパーパスまたは破棄する場合に、データのセキュリティ確保に役立つ

システム消去機能ではストレージ デバイスに搭載されたISE(Instant Secure

Erase)と呼ばれる新機能を活用

ISEのメリット

• 速度:DoD 5220.22-Mなどのデータの上書き手法と比べてはるかに高速(何時間もから数秒に短縮)

• 効率性:ISEでは予約済みブロックを含む、ドライブ上のすべてのデータを消去(SSDドライブの問題の場合など)

• TCOの向上:ストレージ デバイスを破壊したりするのではなく再使用が可能

122

PowerEdgeシステム消去14G Only

仕組み

• Instant Secure Erase(別名、暗号消去)は、NIST Special

Publication 800-88「Guidelines for Media Sanitization」で示されている、ストレージ ドライブ上のデータ消去方法として広く認められた方法

• ISEを搭載したドライブはドライブの外部に公開しない内部鍵を使用して、下位レベルのメディア上のデータを継続的に暗号化する

• ドライブを消去するには、単に暗号化キーを削除し、それによりドライブ上のデータが判読不能になる仕組み(つまり「インスタント消去」)

• 管理者はLCUI(Lifecycle Controller User Interface)、RACADM、またはAPIを使用して、以下の場合を除く、キャッシュ、すべてのHDD、SSD、NVMeなど、サーバーの不揮発性ストレージを消去可能

※M.2ドライブは製品RTS時は対象外(BOSSに非対応)

※暗号消去をサポートしていないSATA SSDはサポート対象外