Инфографика. Злоумышленники используют бреши в защите

-

Upload

cisco-russia -

Category

Technology

-

view

78 -

download

1

Transcript of Инфографика. Злоумышленники используют бреши в защите

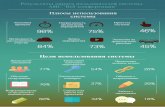

56 %

всех версий OpenSSL старше 50 месяцев, что подвергает опасности крипто-графические ключи и пароли.

Например, лишь

55 %специалистов по безопасности отправляют вредоносные приложения в карантин или удаляют их.

Нет избранного метода для устранения причин инцидентов.

Загрузите годовой отчет по безопасности за 2015 год:

До атаки

Во время атаки

59 %

специалистов по безопасности используют для анализа взломанных систем журналы межсетевых экранов, которые содержат мало данных и лишены контекста.

После атаки

Лишь

40 %

руководителей по безопасности устраняют уязвимости ПО и настраивают защиту, а другие оставляют эти бреши.

Только

43 % специалистов по безопасности управляют идентификацией, а значит, более 50 % организаций не обладают контекстом в области идентификации и активности пользователей.

Защитники

Случайная загрузка вредоносных модулей из ненадежных источников

выше вероятность того, что пользователи из группы риска станут жертвой ложных кликов и рекламы.

ПользователиСоучастники поневоле

Основная проблема — уязвимости браузеров.

Процент пользователей с новейшими версиями:

64 %GoogleChrome

10 %MicrosoftInternet Explorer

В 2 РАЗА

Активность эксплойтовумень-шилась на

88 %.

Излюбленные объекты атак:

Злоумышленникии их способы атаки

чаще, чем другие типы вредоносного ПО.

Рост случаев загрузки модулей в октябре

Вредоносная реклама —

250 %

Загрузчики используются

в 6 раз250 % СПАМОбъем вредоносного спама снова растет.

Число эксплойтов

Java умень-шилось на

34 %.

MicrosoftInternet Explorer

MicrosoftSilverlight

AdobeFlash

Преодолев систему безопасности, злоумышленники способны долго находиться внутри и наносить вред незаметно.

Современные хакеры неустанно ищут возможности преодолеть механизмы обнаружения и скрыть вредоносные действия. Поэтому специалистам служб ИТ-безопасности необходимо постоянно улучшать методы защиты организации и ее сотрудников от все более изощренных атак.

На основе данных за 2014 год

www.cisco.com/go/asr2015.

Злоумышленники используют бреши в защите

© Корпорация Cisco и/или ее дочерние компании, 2015. Названия других компаний, продуктов и услуг других компаний могут быть товарными знаками или знаками обслуживания этих компаний.

Неэффективная защита